Sie können bis zu 200.000 US -Dollar mit dem Bug Bounty -Programm für die entdeckte Software -Sicherheitsanfälligkeit gewinnen

Sie können bis zu 200.000 US -Dollar mit dem Bug Bounty -Programm für die entdeckte Software -Sicherheitsanfälligkeit gewinnen

Bei der jährlichen VeranstaltungBlack Hat Conference, gewidmet der globalen Gemeinschaft InfoSecApple hat ein Belohnungsprogramm derjenigen gestartet, die entdecken Sicherheitslücken ihrer eigenen Betriebssysteme.

Der Apple Security Engineer Ivan Krstic hat angekündigt, dass das Programm zur Identifizierung von Schwachstellen allen Personen gewidmet ist, die Fehler entdecken. Apple wird je nach Sicherheitsgrad Geld für diese Entdeckungen für diese Entdeckungen bezahlen.

Bisher haben die großen Unternehmen, die im IT- und Internet -Bereich tätig sind, wie Google und Microsoft, ständig angeboten Belohnungen für Hacker Wer hat es geschafft, Fehler und Schwachstellen zu entdecken in Betriebssysteme Ja in Softwareanwendungen. Apple lehnte dies bis zu diesem Jahr ab. Es ist ein Zeichen dafür, dass Apple immer mehr in Bezug auf Systeme und Anwendungen ein führender Anbieter in Bezug “sicher”.

Das neue Programm, das von Apple gestartet wurde, ist allen gewidmet Hacker, Entwickler Und Kryptographen Wunsch, einen Beitrag zu leisten Verbessern Sie die Sicherheit des Unternehmens.

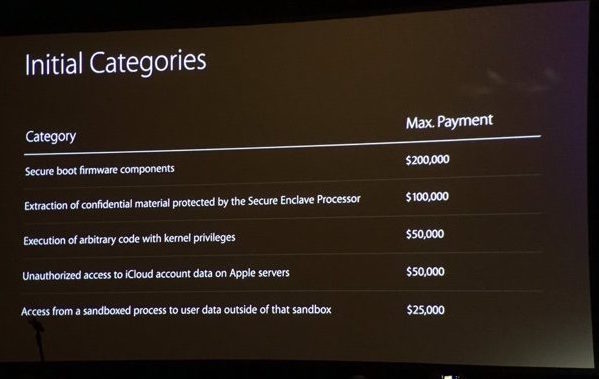

Apple wird anbieten Belohnungen bis zu 200.000 US -Dollar Für Entwickler, abhängig von der von ihnen entdeckten Verwundbarkeit. Je wichtiger dies ist, desto mehr wird der Belohnungsbetrag zunehmen, aber es wird 200.000 US -Dollar nicht überschreiten. Die maximale Menge kann für die Entdeckung von erreicht werden Firmware -SchwachstellenUnd für andere kleinere Schwachstellen beträgt der Betrag 25.000 US -Dollar.

Iata “Gebühren” Für die Belohnungen von Apple:

Obwohl jede Verwundbarkeit mit maximaler Aufmerksamkeit behandelt wird, wird die Belohnungsbetrag nach festgelegt Klarheit des Verwundbarkeitsberichts, die Neuheit des Problems und Die Wahrscheinlichkeit einer Benutzerbelastung gegenüber der entdeckten Sicherheitsanfälligkeit und der Grad der Interaktion mit dem Benutzer, der Verwundbarkeit ausnutzen kann.

Das Bug -Belohnungsprogramm wird im September gestartet, höchstwahrscheinlich mit dem Start neuer Modelle iPhone und das neue iOS 10.

Sie können bis zu 200.000 US -Dollar mit dem Bug Bounty -Programm für die entdeckte Software -Sicherheitsanfälligkeit gewinnen

Was ist neu

Um Stealth

Technologiebegeistert schreibe ich seit 2006 gerne auf StealthSettings.com. Ich habe umfangreiche Erfahrungen mit Betriebssystemen wie macOS, Windows und Linux sowie mit Programmiersprachen, Blogging-Plattformen (WordPress) und Online-Shops (WooCommerce, Magento, PrestaShop).

Alle Beiträge von Stealth anzeigenVielleicht interessieren Sie sich auch für...