WPUSER_X 관리자 WordPress Publishpress 기능 플러그인의 Exploit / Hack

보안 문제는 모든 단계에서 나타나며, 최신 해커는 다음과 같은 사실을 발견했습니다. WordPress 플러그인의 취약점 악용 이는 WordPress 기능에 대한 사용자의 액세스를 제한하고 권한을 더 잘 제어하도록 설계되었습니다.

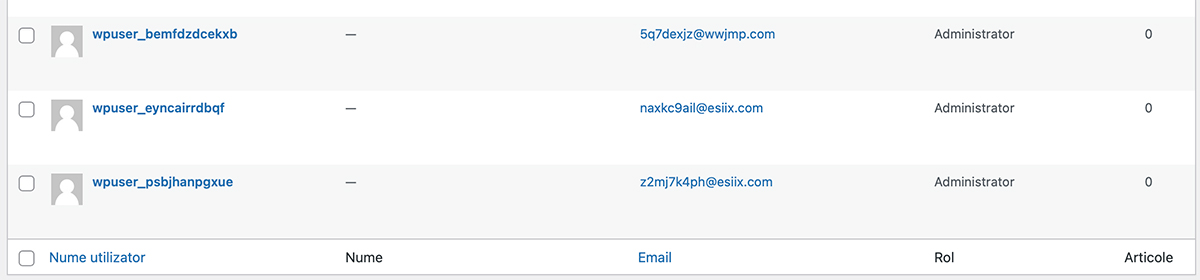

WordPress와 모듈을 실행하는 블로그, 온라인 상점, 프레젠테이션 사이트가 있는 경우 PublishPress 기능, 그렇지 않은지 확인하는 것이 좋습니다 Dashboard → Users → All Users → Administrator, 모르는 사용자는 나타나지 않으며 대부분 가짜 이름을 사용합니다. “wpuser_sdjf94fsld“.

나는 여러 온라인 상점에서 이 해킹을 접했고 그들의 유일한 공통 요소는 플러그인이라는 결론에 빠르게 도달했습니다. PublishPress 기능, 이는 관리자 등급의 사용자 추가를 허용하는 취약점, 표준 등록 프로세스가 필요하지 않습니다.

영향을 받은 일부 WordPress 사이트에서 공격자는 피해를 입히지 않고 관리자 등급의 새 사용자를 추가하는 데만 만족했습니다. 아니면 시간이 없었을 수도 있습니다.

반면에 그들은 끝났다. 리디렉션 방법 WordPress 주소 (URL) 및/또는 사이트 주소 (URL)을 외부 페이지 및 감염 가능성이 가장 높은 페이지로 연결합니다. 이는 이러한 공격을 시작한 사람이 누구인지에 대한 이해가 거의 없다는 신호입니다. 이것이 바로 이 보안 문제의 가장 중요한 부분입니다.

물론, 온라인 상점, 웹사이트, 블로그가 다른 웹 주소로 리디렉션된다는 사실을 깨닫는 것은 즐겁지 않지만, 좋은 점은 당분간 통제권을 잡은 사람이 다른 피해를 입히지 않았다는 것입니다. Gen, 콘텐츠 삭제, 전체 데이터베이스에 스팸 링크 삽입 및 기타 광기. 나는 아이디어를주고 싶지 않습니다.

WordPress의 wpuser_ 익스플로잇에 영향을 받은 경우 보안 문제를 어떻게 해결합니까?

우리는 WordPress 블로그가 해킹으로 인해 영향을 받은 시나리오를 가정합니다. “wpuser_” 다른 웹 주소로 리디렉션됩니다. 따라서 더 이상 로그인하여 대시보드에 액세스할 수 없습니다.

1. 영향을 받은 사이트의 데이터베이스에 연결합니다. phpMyAdmin을 통해 또는 각각의 관리 경로를 통해. 데이터베이스 인증 데이터는 파일에 있습니다. wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. 우리는 들어갑니다 “wp_options” 그리고 칼럼에는 “optons_value” 우리는 그것이 우리 웹사이트의 정확한 주소인지 확인합니다. “siteurl” 그리고 “home“.

여기에서 실질적으로 다른 주소로의 리디렉션이 이루어집니다. 해당 홈페이지 주소로 사이트를 변경하신 후, 다시 접속하실 수 있습니다.

3. 곧 만나요 “wp_options” 관리자 이메일 주소도 변경되지 않았는지 확인합니다. 우리는에서 확인 “admin_email” 올바른 사람이 되려면. 정확하지 않은 경우 수정하여 합법적인 주소를 전달합니다. 여기 내가 찾았어 “[email protected]“.

4. 대시보드로 이동하여 플러그인을 긴급 업데이트합니다. PublishPress 기능 또는 이를 비활성화하고 서버에서 삭제합니다.

5. 에서 Dashboard → Users → All Users → Administrator 관리자 등급의 불법 사용자를 삭제합니다.

6. 관리자 권한을 가진 합법적인 사용자의 비밀번호와 데이터베이스 비밀번호를 변경합니다.

보안 모듈을 설치하고 구성하는 것이 좋습니다. 워드펜스 보안 무료 버전에서도 이러한 공격에 대해 충분한 보호를 보장합니다.

취약점이 정확히 어디에 있는지 찾는 데 너무 많은 시간을 소비하지 않았습니다. PublishPress 기능, 하지만 만약 당신이 이 익스플로잇으로 사이트를 바이러스에 감염시켰습니다. 제가 도와드릴 수 있습니다 그를 제거하기 위해. 댓글은 열려있습니다.

WPUSER_X 관리자 WordPress Publishpress 기능 플러그인의 Exploit / Hack

에 대한 Stealth

기술에 열정을 가진 저는 2006년부터 StealthSettings.com에 즐겁게 글을 쓰고 있습니다. 저는 macOS, Windows, Linux 운영 체제뿐만 아니라 프로그래밍 언어와 블로그 플랫폼(WordPress), 온라인 상점(WooCommerce, Magento, PrestaShop)에서도 풍부한 경험을 가지고 있습니다.

Stealth의 모든 게시물 보기당신은 또한에 관심이있을 수 있습니다 ...

한 가지 생각 “WPUSER_X 관리자 WordPress Publishpress 기능 플러그인의 Exploit / Hack”

이 주제에 대한 자세한 내용은 다음 게시물을 참조하세요. https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/