wpuser_x administratör exploit / hack i WordPress PublishPress kapacitet plugin

Säkerhetsutmaningar dyker upp vid varje steg, och det senaste hackerfyndet är utnyttjar en sårbarhet i ett WordPress-plugin som kulminerar, är utformad för att begränsa användarnas åtkomst till WordPress-funktioner och bättre kontrollera deras behörigheter.

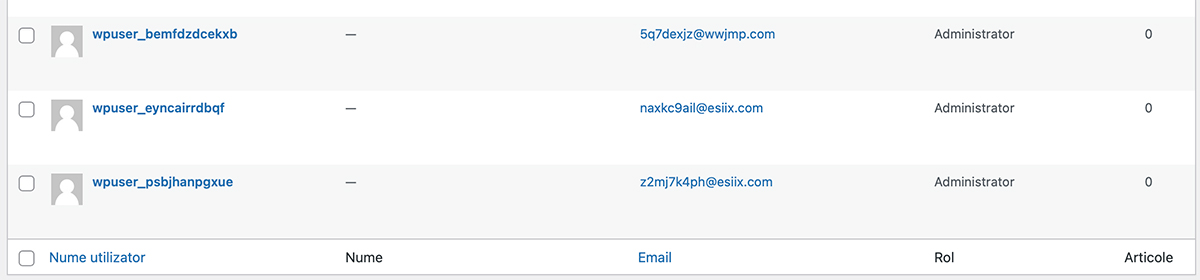

Om du har en blogg, webbutik, presentationssida som kör WordPress och modulen PublishPress-funktioner, det är bra att kolla om inte in Dashboard → Users → All Users → Administrator, användare du inte känner dyker inte upp och oftast med falska namn “wpuser_sdjf94fsld“.

Jag stötte på detta hack på flera nätbutiker och kom snabbt fram till att deras enda gemensamma element är plugin PublishPress-funktioner, som presenterar en sårbarhet som gör det möjligt att lägga till en användare med rang som administratör, utan behov av en standardregistreringsprocess.

På vissa drabbade WordPress-webbplatser nöjde sig angriparna med att bara lägga till nya användare med administratörsranking, utan att göra någon skada. Eller så hade de inte tid.

Å andra sidan var de klara omdirigering ale WordPress-adress (URL) och/eller Webbplatsens adress (URL) till externa och troligen infekterade sidor. Det är ett tecken på att den som inledde dessa attacker hade lite förstånd. Det är den bästa delen av den här säkerhetsfrågan.

Det är förstås inget nöje att vakna till att nätbutiken, hemsidan eller bloggen omdirigeras till andra webbadresser, men det goda är att den som tog kontrollen tills vidare inte gjorde någon annan skada. Gen, att ta bort innehåll, att injicera spamlänkar i hela databasen och andra galenskaper. Jag vill inte ge idéer.

Hur löser vi säkerhetsproblemet om vi drabbades av wpuser_-exploatet på WordPress?

Vi tar scenariot där WordPress-bloggen påverkades av hacket “wpuser_” och omdirigeras till en annan webbadress. Så tydligt kan du inte längre logga in och komma till Dashboard.

1. Vi ansluter till databasen för den berörda webbplatsen. Via phpMyAdmin eller vilken hanteringsväg var och en har. Databasautentiseringsdata finns i filen wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Vi går in “wp_options” och på kolumnen “optons_value” vi ser till att det är rätt adress till vår webbplats på “siteurl” och “home“.

Härifrån görs omdirigeringen till en annan adress praktiskt taget. När du har ändrat webbplatsen med webbadressen kommer den att kunna nås igen.

3. Vi ses snart “wp_options” vi kontrollerar att administratörens mailadress inte heller har ändrats. Vi kollar kl “admin_email” att vara den korrekta. Om det inte är rätt, ändrar vi det och skickar den legitima adressen. Här hittade jag “[email protected]“.

4. Vi går till Dashboard och gör en brådskande uppdatering av plugin PublishPress-funktioner eller så inaktiverar vi det och tar bort det från servern.

5. In Dashboard → Users → All Users → Administrator vi tar bort olagliga användare med administratörsrankning.

6. Vi ändrar lösenorden för legitima användare med administratörsrättigheter och databaslösenordet.

Det skulle vara tillrådligt att installera och konfigurera en säkerhetsmodul. Wordfence säkerhet det ger tillräckligt skydd även i gratisversionen för sådana attacker.

Jag spenderade inte för mycket tid på att leta efter exakt var sårbarheten fanns PublishPress-funktioner, men om du har virusade webbplatsen med detta utnyttjande kan jag hjälpa dig att bli av med honom. Kommentarer är öppna.

wpuser_x administratör exploit / hack i WordPress PublishPress kapacitet plugin

Vad är nytt

Om Stomma

Passionerad av teknik, skriver jag gärna på StealthSettings.com sedan 2006. Jag har omfattande erfarenhet av operativsystem: macOS, Windows och Linux, samt av programmeringsspråk och bloggplattformar (WordPress) och för webbutiker (WooCommerce, Magento, PrestaShop).

Visa alla inlägg av StealthDu kanske också är intresserad av...

En tanke på “wpuser_x administratör exploit / hack i WordPress PublishPress kapacitet plugin”

Se det här inlägget för mer om detta ämne: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/