(UAC) Windows Vista vs. Raíz

Control de la cuenta de usuario (UAC), es una nueva tecnología de seguridad introducida por Microsoft, por primera vez en los sistemas operativos Windows Vista. Esto tiene como objetivo mejorar la seguridad de Microsoft Windows, limitando el inicio de aplicaciones de software por parte de un usuario que no tiene privilegios de administrador. Al instalar el sistema operativo Windows Vista, el usuario que se está creando tiene privilegios de administrador, pero no puede iniciar una aplicación sin que sea aprobada por el administrador.

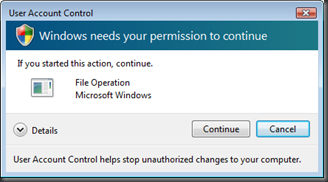

“Windows necesita su permiso para continuar“, es el mensaje dado por UAC cada vez que desee ejecutar un ejecutable que no fue instalado por el administrador. Si tiene un software para instalar, haga clic derecho en su kit de instalación y verá la opción “Ejecutar como administrador… ” . Esta opción instala el programa con privilegios de administrador del sistema.

Al introducir UAC en los sistemas operativos, la posibilidad de infección con malware y rootkituri. Prácticamente no se puede iniciar ninguna aplicación sin el consentimiento del administrador.

La UAC, también desempeña el papel de anti virus / anti-rootkit. Hace unos meses, dos revistas informáticas de Alemania publicaron los resultados de una prueba de seguridad realizada por AV-Test.org . El objetivo de la prueba era mostrar qué tan bien están protegidos los sistemas contra rootkits. Windows Vista (UAC, incorporado) en comparación con Windows XP .

Pentru teste s-au folosit cele mai cunoscute 30 rootkit-uri. Pe Windows XP, niciuna din masurile de protectie ale sistemului nu a putut opri rootkit-urile. Toate 30 au reusit sa ruleze. Pe Vista, sólo seis rootkits-s logró correr, en las condiciones en las que UAC fue deshabilitado . Después habilitar UAC, todos los rootkits fueron identificado y detenido a tiempo .

A pesar de las muchas críticas que enfrentó Microsoft al lanzar Windows Vista, UAC es una característica esencial del sistema operativo, que garantiza estabilidad y seguridad en el tiempo.

(UAC) Windows Vista vs. Raíz

Qué hay de nuevo

Acerca de Stealth

Apasionado por la tecnología, escribo con gusto en StealthSettings.com desde el año 2006. Tengo una amplia experiencia en sistemas operativos: macOS, Windows y Linux, así como en lenguajes de programación y plataformas de blogs (WordPress) y para tiendas en línea (WooCommerce, Magento, PrestaShop).

Ver todas las publicaciones de StealthTambién te puede interesar...