(UAC) Windows Vista vs. Rootkit

Controllo dell'account utente (Uac), è una nuova tecnologia di sicurezza introdotta da Microsoft, per la prima volta sui sistemi operativi Windows Vista. Questo mira a migliorare la sicurezza di Microsoft Windows, limitando l'avvio di applicazioni software da parte di un utente che non dispone dei privilegi di amministratore. Durante l'installazione del sistema operativo Windows Vista, l'utente in fase di creazione ha i privilegi di amministratore, ma non può avviare un'applicazione senza l'approvazione dell'amministratore.

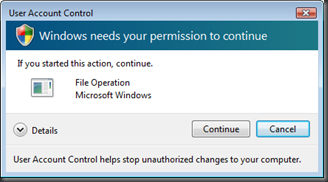

“Windows necessita della tua autorizzazione per continuare“, è il messaggio dato da Uac ogni volta che desideri avviare un eseguibile che non è stato installato dall'amministratore. Se hai un software da installare, fai clic con il pulsante destro del mouse sul relativo kit di installazione e vedrai l'opzione “Esegui come amministratore… ” . Questa opzione installa il programma con i privilegi di amministratore di sistema.

Introducendo l'UAC nei sistemi operativi, la possibilità di infezione da malware E rootkituri. In pratica nessuna applicazione può essere lanciata senza il consenso dell'amministratore.

UAC, svolge anche il ruolo di anti -virus / anti-rootkit. Alcuni mesi fa due riviste informatiche tedesche hanno pubblicato i risultati di un test di sicurezza effettuato da AV-Test.org . Lo scopo del test era mostrare quanto bene i sistemi siano protetti dai rootkit Windows Vista (UAC, integrato) rispetto a Windows XP .

Per i test sono stati utilizzati i 30 rootkit più conosciuti. Su Windows XP nessuna delle misure di protezione del sistema è riuscita a fermare i rootkit. Tutti e 30 sono riusciti a scappare. Su Vista, solo sei rootkit-s è riuscito a correre, nelle condizioni in cui L'UAC è stato disabilitato . Dopo abilitare l'UAC, tutti i rootkit lo erano individuato e fermato in tempo .

Nonostante le numerose critiche che Microsoft ha dovuto affrontare al momento del lancio di Windows Vista, l'UAC è una caratteristica essenziale del sistema operativo, che garantisce stabilità e sicurezza nel tempo.

(UAC) Windows Vista vs. Rootkit

Cosa c'è di nuovo

Di Stealth

Appassionato di tecnologia, scrivo volentieri su StealthSettings.com a partire dal 2006. Ho una vasta esperienza nei sistemi operativi: macOS, Windows e Linux, ma anche nei linguaggi di programmazione e nelle piattaforme di blogging (WordPress) e per negozi online (WooCommerce, Magento, PrestaShop).

Visualizza tutti i post di StealthPotrebbe interessarti anche...