Kuinka estää IP palvelimella? (tai kuinka lopettaa roskaposti)

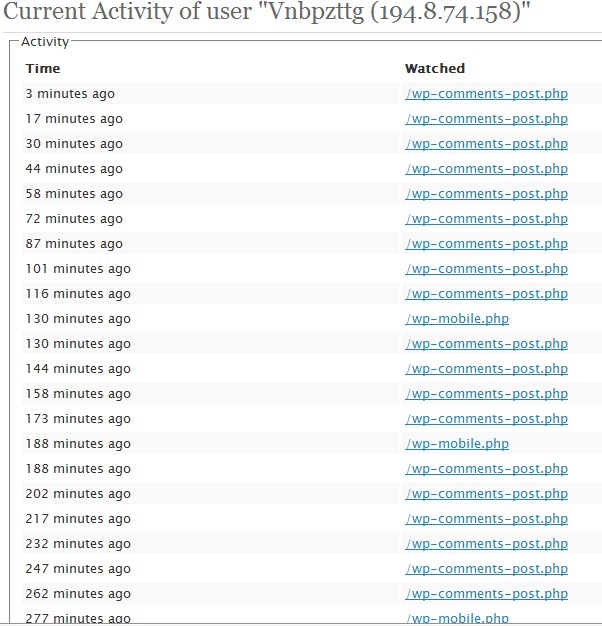

In ultima vreme am inceput sa fiu mai atent cu se intampla pe blogurile de pe server. Am constatat ca am un blog foarte citit, cu foarte multe hit-uri. Un exemplu evident, este in imaginea de mai jos :

Astfel de spam boti sunt foarte multi, si comentariile lor se aduna cu sutele in Akismet. Stiu ca in WordPress, exista optiunea sa blochezi un IP care vrea sa comenteze, dar acest lucru nu ajuta foarte mult, din doua motive.

1. IP-ul daca este blocat din WordPress –> Dashboard, ajunge la server si trafic exista.

2. Daca pe un server sunt 100 de bloguri… trebuie fiecare in parte sa blocheze acelasi IP. (dureri de cap)

3. De la acelasi IP poate incerca sa caute puncte se securitate vulnerabile, pe alte porturi deschise. (stiu ca am spus doua motive. unu` e bonus)

O alta metoda de a bloca accesul unui IP pe un site, este editarea fisierului .htaccess, din folderu root, in care se gasesc fisierele site-ului (de regula public_html). Aveam fantezii de genul asta, prin iunie 2007, cand scriam postul “Estä pääsy roskapostittajan IP-osoitteeseen”.

Metoda cu blocarea IP-urilor din .htaccess, nu o recomand nimanui, dintr-un singur motiv: cu cat este mai incarcat fisierul .htaccess, cu atat timpul de incarcare al site-ului creste. Daca 100 de fisiere .htaccess, ar avea cate 50 de directive, pe Apache (HTTP Server), puteti sa puneti bomboane si doua lumanari :)

Mielestäni kolmas tapa on paras. IP esto-s tasolla palvelin, kaikki ne portit, käyttämällä iptables.

Yllä olevassa kuvassa näkyy IP 194.8.74.158, joka yrittää lähettää roskapostia joillekin blogisivuille. Sen estäminen palvelintasolla tehdään seuraavalla tavalla.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#Emme tietenkään estä jokaista yksittäistä IP-osoitetta. Sen mukaan, mitä olen nähnyt, botit käyttävät useita IP-osoitteita samasta lohkosta. Tässä tapauksessa on ARIN ja KYPSÄ.

whois (ripe.net): 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBOK. Jos IP tulee alueelta, jolla en varmasti halua vierailijoita palvelimelle (joko verkon tai sähköpostin kautta), minulla on mahdollisuus estää pääsy kahdelle luokan C (Class C-aliverkko), joka sisältää kaikki IP-osoitteet välillä 194.8.74.0 ja 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables –L , nähdäksesi luettelon "Chain INPUT" IP-osoitteista.

Kuinka estää IP palvelimella? (tai kuinka lopettaa roskaposti)

Mitä uutta

Noin Stealth

Teknologiasta intohimoinen, kirjoitan mielelläni StealthSettings.com-sivustolla vuodesta 2006 lähtien. Minulla on laaja kokemus käyttöjärjestelmistä: macOS, Windows ja Linux, sekä ohjelmointikielistä ja blogialustoista (WordPress) sekä verkkokaupoista (WooCommerce, Magento, PrestaShop).

Näytä kaikki Stealthin viestitSaatat olla kiinnostunut myös...