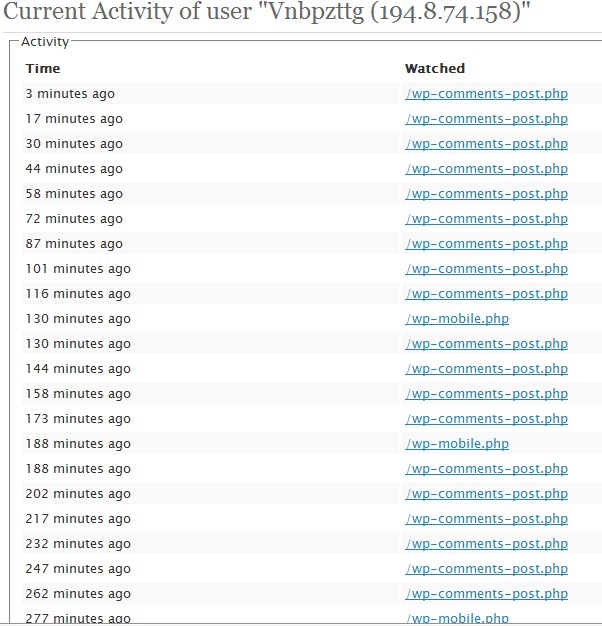

最近、サーバー上のブログで何が起こっているかにもっと注意を払うようになりました。自分のブログが非常に読まれており、アクセス数が多いことに気づきました。明らかな例を以下の画像に示します。

そのような スパムボット 彼らの数はたくさんあり、彼らのコメントは合計すると何百にもなります アシズム。私はそれを知っています WordPress、そのオプションがあります IPをブロックする コメントしたい人はいますが、これは 2 つの理由からあまり役に立ちません。

1. WordPress からブロックされている場合の IP –> ダッシュボードがサーバーに到達し、トラフィックが発生します。

2. サーバー上に 100 のブログがある場合、それぞれが同じ IP をブロックする必要があります。 (頭痛)

3. 同じ IP から、他の開いているポート上で脆弱なセキュリティ ポイントを探すことができます。 (理由は 2 つ言いました。1 つはおまけです)

サイトへの IP のアクセスをブロックするもう 1 つの方法は、ファイルを編集することです。 .htaccess、Web サイトのファイルが存在するルート フォルダーから (通常は public_html)。この記事を書いていた 2007 年 6 月頃、私はこのような空想を抱いていました。スパマーIPへのアクセスを拒否します」。

私は、.htaccess IP ブロック方法を誰にもお勧めしません。その理由は 1 つあります。それは、.htaccess ファイルの読み込みが増えるほど、サイトの読み込み時間が長くなるということです。 100 の .htaccess ファイルにそれぞれ 50 のディレクティブがある場合、Apache (HTTP サーバー) では、キャンディーと 2 つのキャンドルを置くことができます :)

3番目の方法が一番良いと思います。 IPブロッキング-s のレベル サーバ、それらすべて ポート、使用 iptables。

上の画像では、IP 194.8.74.158 がいくつかのブログ ページにスパムを送信しようとしていることがわかります。サーバーレベルでのブロックは次の方法で行われます。

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#もちろん、個別の IP をブロックすることはありません。私が見たところ、ボットは同じブロックの複数の IP を使用しています。この場合、 アリン そして 熟した。

Whois (ripe.net) : 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBわかりました。 IP が、(Web 経由または電子メール経由で) サーバーに訪問者を入れたくない地域からのものである場合、194.8.74.0 から 194.8.75.255 までの IP 範囲全体を含む 2 つのクラス C (クラス C サブネット) へのアクセスをブロックするオプションがあります。

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables –L 、 「Chain INPUT」IP のリストを表示します。

サーバー上の IP をどのように禁止しますか? (またはスパムを阻止する方法)

について ステルス

技術に情熱を持ち、2006年からStealthSettings.comで喜んで執筆しています。macOS、Windows、Linuxのオペレーティングシステムだけでなく、プログラミング言語やブログプラットフォーム(WordPress)、オンラインストア(WooCommerce、Magento、PrestaShop)にも豊富な経験があります。

ステルスの投稿をすべて表示あなたも興味があるかもしれません...