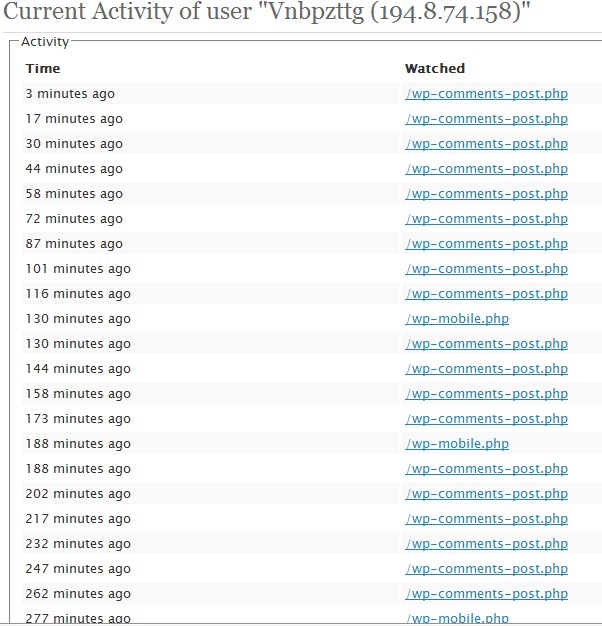

최근에 나는 서버의 블로그에서 무슨 일이 일어나고 있는지에 더 많은 관심을 기울이기 시작했습니다. 나는 많은 조회수를 기록한 블로그를 매우 많이 읽었다는 것을 알았습니다. 확실한 예는 아래 이미지에 있습니다.

그런 스팸봇 그 중 많은 수가 있고 그들의 댓글은 수백 개에 달합니다. acism. 나는 그것을 안다 WordPress, 옵션이 있습니다 IP를 차단하다 누가 댓글을 달고 싶지만 이는 두 가지 이유로 별로 도움이 되지 않습니다.

1. 워드프레스에서 차단된 IP –> 대시보드가 서버에 도달하고 트래픽이 발생합니다.

2. 서버에 100개의 블로그가 있다면... 각 블로그는 동일한 IP를 차단해야 합니다. (두통)

3. 동일한 IP에서 다른 열려 있는 포트에서 취약한 보안 지점을 찾으려고 시도할 수 있습니다. (제가 두 가지 이유를 말한 것으로 알고 있습니다. 하나는 보너스입니다)

사이트에 대한 IP 액세스를 차단하는 또 다른 방법은 파일을 편집하는 것입니다. .htaccess, 웹사이트 파일이 있는 루트 폴더에서(일반적으로 public_html). 제가 이 글을 쓰던 2007년 6월경에 이런 환상을 품었습니다."Spammer IP에 대한 액세스 거부".".

나는 .htaccess IP 차단 방법을 누구에게도 권장하지 않습니다. 한 가지 이유는 .htaccess 파일이 더 많이 로드될수록 사이트의 로드 시간이 길어지기 때문입니다. 100개의 .htaccess 파일에 각각 50개의 지시문이 있는 경우 Apache(HTTP 서버)에서는 사탕과 양초 두 개를 넣을 수 있습니다. :)

저는 세 번째 방법이 가장 좋다고 생각합니다. IP 차단- 수준이다. 섬기는 사람, 그들 모두 포트, 사용 iptables.

위 이미지에는 일부 블로그 페이지에 스팸을 보내려는 IP 194.8.74.158이 표시됩니다. 서버 수준에서 차단하는 방법은 다음과 같습니다.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#물론, 개별 IP를 각각 차단하지는 않습니다. 내가 본 바에 따르면 봇은 동일한 블록의 여러 IP를 사용합니다. cazul acesta 존재에서, 아린 그리고 익은.

후이즈(ripe.net) : 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GB좋아요. IP가 웹이나 이메일을 통해 서버에 방문자가 들어오는 것을 원하지 않는 지역에서 온 경우 194.8.74.0에서 194.8.75.255 사이의 전체 IP 범위를 포함하는 두 클래스 C(클래스 C 서브넷)의 액세스를 차단할 수 있는 옵션이 있습니다.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables -L, "Chain INPUT" IP 목록을 확인하세요.

서버에서 IP를 어떻게 금지합니까? (또는 스팸을 차단하는 방법)

에 대한 Stealth

기술에 열정을 가진 저는 2006년부터 StealthSettings.com에 즐겁게 글을 쓰고 있습니다. 저는 macOS, Windows, Linux 운영 체제뿐만 아니라 프로그래밍 언어와 블로그 플랫폼(WordPress), 온라인 상점(WooCommerce, Magento, PrestaShop)에서도 풍부한 경험을 가지고 있습니다.

Stealth의 모든 게시물 보기당신은 또한에 관심이있을 수 있습니다 ...