Cum banezi un IP pe un server? (sau cum opresti spamul)

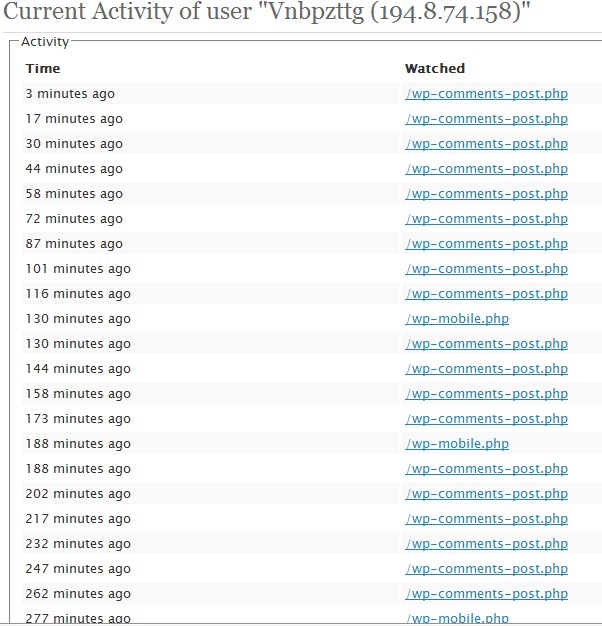

In ultima vreme am inceput sa fiu mai atent cu se intampla pe blogurile de pe server. Am constatat ca am un blog foarte citit, cu foarte multe hit-uri. Un exemplu evident, este in imaginea de mai jos :

Astfel de spam boti sunt foarte multi, si comentariile lor se aduna cu sutele in Akismet. Stiu ca in WordPress, exista optiunea sa blochezi un IP care vrea sa comenteze, dar acest lucru nu ajuta foarte mult, din doua motive.

1. IP-ul daca este blocat din WordPress –> Dashboard, ajunge la server si trafic exista.

2. Daca pe un server sunt 100 de bloguri… trebuie fiecare in parte sa blocheze acelasi IP. (dureri de cap)

3. De la acelasi IP poate incerca sa caute puncte se securitate vulnerabile, pe alte porturi deschise. (stiu ca am spus doua motive. unu` e bonus)

O alta metoda de a bloca accesul unui IP pe un site, este editarea fisierului .htaccess, din folderu root, in care se gasesc fisierele site-ului (de regula public_html). Aveam fantezii de genul asta, prin iunie 2007, cand scriam postul “Deny Access to Spammer IP”.

Metoda cu blocarea IP-urilor din .htaccess, nu o recomand nimanui, dintr-un singur motiv: cu cat este mai incarcat fisierul .htaccess, cu atat timpul de incarcare al site-ului creste. Daca 100 de fisiere .htaccess, ar avea cate 50 de directive, pe Apache (HTTP Server), puteti sa puneti bomboane si doua lumanari :)

Cred ca a treia metoda este cea mai buna.. Blocarea IP-urilor la nivel de server, pe toate porturile, folosind iptables.

In imaginea de mai sus, este vazut IP-ul 194.8.74.158, incercand sa spameze unele pagini din blog. Blocarea lui, la nivel de server se face in felul urmator.

root@server [~]# /sbin/iptables -I INPUT -s 194.8.74.158 -j DROP

root@server [~]# /sbin/service iptables save

Saving firewall rules to /etc/sysconfig/iptables: [ OK ]

root@server [~]#Bineinteles ca nu o sa blocam fiecare IP in parte. Din care am vazut, botii folosesc mai multe IP-uri din acelasi bloc. In cazul acesta exista, ARIN si RIPE.

whois (ripe.net) : 194.8.74.158

inetnum: 194.8.74.0 - 194.8.75.255

netname: DRAGONARA-NET

descr: Dragonara Alliance Ltd

country: GBOk. Daca IP-ul provine dintr-o regiune de unde sunt sigur ca nu doresc vizitatori pe server (fie prin web, fie prin mail), am la indemana optiunea sa blochez accesul a doua clase C (Class C subnet), care sa cuprinda toata plaja de IP-uri cuprinsa intre 194.8.74.0 si 194.8.75.255.

/sbin/iptables -I INPUT -s 194.8.74.0/24 -j DROP

/sbin/iptables -I INPUT -s 194.8.75.0/24 -j DROP

/sbin/service iptables saveiptables –L , sa vedeti lista de IP-uri “Chain INPUT” .

Cum banezi un IP pe un server? (sau cum opresti spamul)

What’s New

About Stealth

Pasionat de tehnologie, scriu cu plăcere pe StealthSettings.com începând cu anul 2006. Am o bogată experiență în sistemele de operare: macOS, Windows și Linux, dar și în limbaje de programare și platforme de blogging (WordPress) și pentru magazine online (WooCommerce, Magento, PrestaShop).

View all posts by StealthTe-ar putea interesa și...