Jak chronić się przed atakiem phishingowym za pośrednictwem poczty e-mail – Awareness

Jak chronić się przed atakiem phishingowym za pośrednictwem poczty e-mail – Awareness

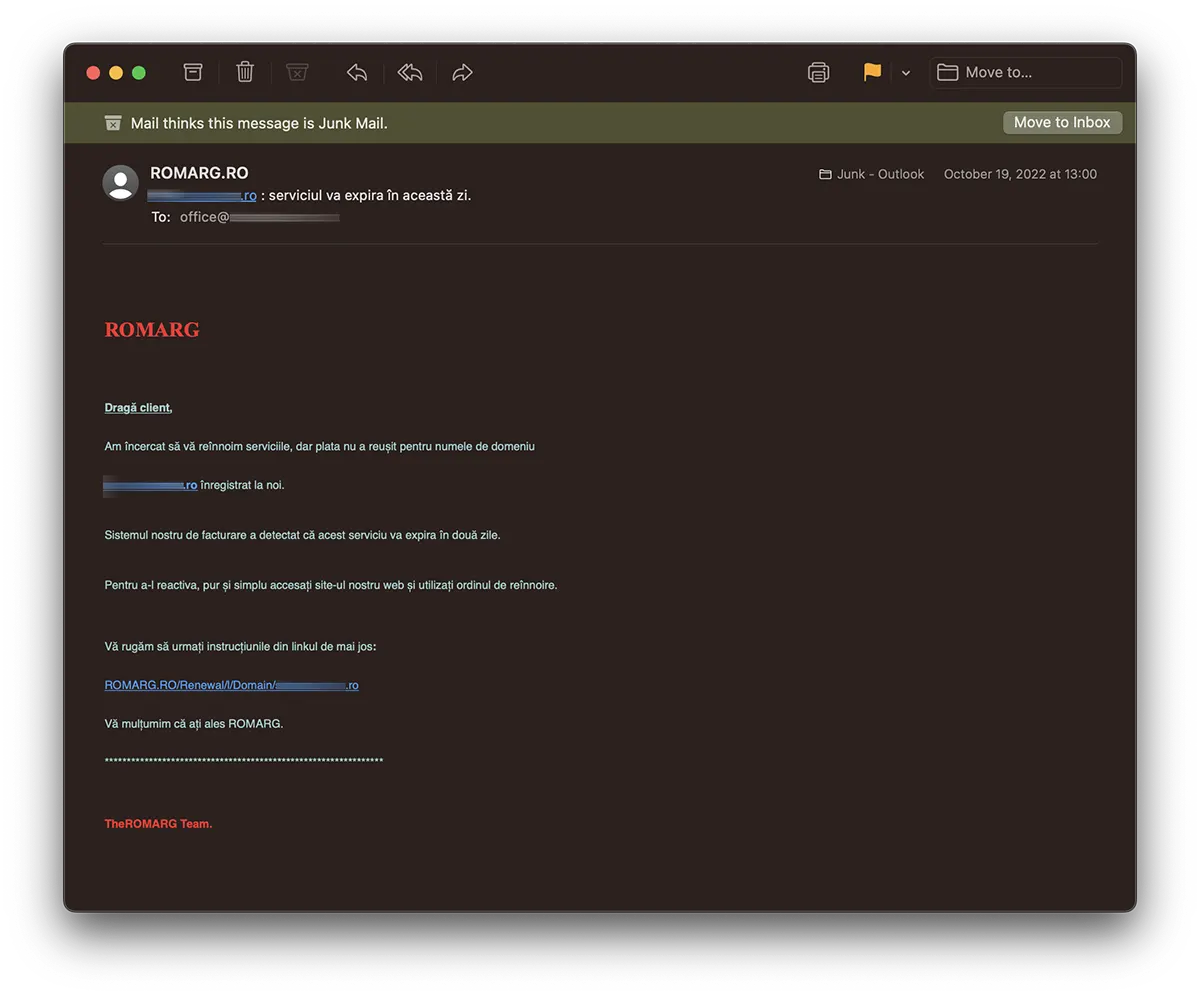

To nowa praktyka atak phishingowy na pocztę e-mail (oszustwo typu phishing), która jest skierowana do właścicieli domen .ro, zwłaszcza tych, których domeny są zarezerwowane i/lub hostowane ROMARG.

Od kilku dni kilku właścicieli domen .ro otrzymuje e-maile z informacją, że usługi dla domena zarejestrowana przez ROMARG wkrótce wygaśnie i należy odnowić okres ważności. W ciągu 2 dni.

W treści wiadomości otrzymanej e-mailem zaznaczona jest litera a hiperłącze jest fałszywe który, jeśli zostanie uzyskany, prowadzi do strony, na której wymagane są poufne dane dokonanie płatności online. Oczywiście te dane są łatwe skradziony przez napastnika (jeśli zostały wprowadzone przez ofiarę). Praktyka nazywa się oszustwo typu phishing. Cyberprzestępczość.

Drogi kliencie, próbowaliśmy odnowić Twoje usługi, ale płatność za nazwę domeny nie powiodła się numeromeniu.ro zarejestrowany u nas.

Zespół ROMARG.

Nasz system rozliczeniowy wykrył, że ta usługa wygaśnie za dwa dni.

Aby go ponownie aktywować, wystarczy wejść na naszą stronę internetową i skorzystać z zamówienia odnowienia.

Postępuj zgodnie z instrukcjami podanymi w linku poniżej:

ROMARG.RO/Odnowienie/l/Domena/numedomeniu.ro

Dziękujemy za wybranie ROMARG.

Cu “TheROMARG Team” napisane błędnie i na czerwono, w pewnym sensie schrzanili sprawę, ale spośród setek odbiorców będą tacy, którzy wpadną w sieć tego ataku phishingowego za pośrednictwem poczty e-mail.

Jak rozpoznać fałszywe hiperłącze w ataku e-mailowym typu phishing

Tego typu wiadomości phishingowe wykorzystujące fałszywe linki (hiperłącza) są najbardziej zwodniczymi i najczęściej stosowanymi metodami przez osoby atakujące. Wielu użytkowników nie wie, jak to zrobić różnica pomiędzy linkiem wyświetlonym w wiadomości a linkiem rzeczywistym kto za nim stoi. Czyli ten, do którego użytkownik dotrze po kliknięciu.

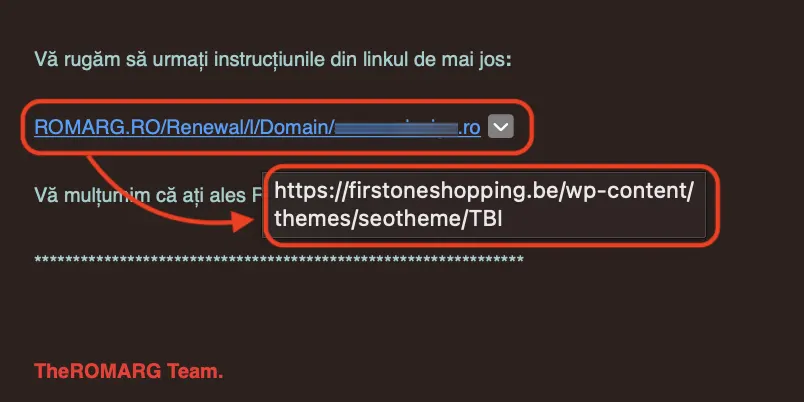

In mesajul de mai sus, daca mergem cu mouse peste adresa URL indicata de atacator (pe hyperlink), fara sa dam click, zauważamy, że zostajemy przekierowani na inny adres internetowy niż ten podany w wiadomości. https://firstoneshopping.be/….

W większości przypadków w tej praktyce phishingu za pomocą fałszywego hiperłącza osoba atakująca używa zaufanych nazw dla wyświetlanego adresu internetowego. Google, iCloud, Microsoft. W tym przypadku jest ono pisane wielkimi literami “ROMARG.RO/…“.

Jest to jeszcze bardziej agresywna praktyka spoofed URL. Gdy adres domeny internetowej, na której dokonywane jest oszustwo, jest w nazwie zbliżony do prawdziwego adresu na których użytkownicy posiadają konta.

Prawdziwy link, ale z zaadresuj podróbkę internetową byłoby jak: https://romarg-ro.io/... Nieumyślnie niektórzy użytkownicy zostaną wprowadzeni w błąd “romarg-ro” z nazwy adresu URL. Zakończenie (TLD) .io wskazuje, że domena jest zarejestrowana na brytyjskim obszarze Oceanu Indyjskiego i nie podlega prawie żadnemu ustawodawstwu. Jest to zatem wylęgarnia oszustw internetowych.

- Jak chronić nasze rachunki bankowe (oszustwa phishingowe)

- Kaspersky Internet Security – Optymalizacja

- Oprogramowanie ransomware. Jak zapobiec przedostaniu się takiego wirusa do komputera

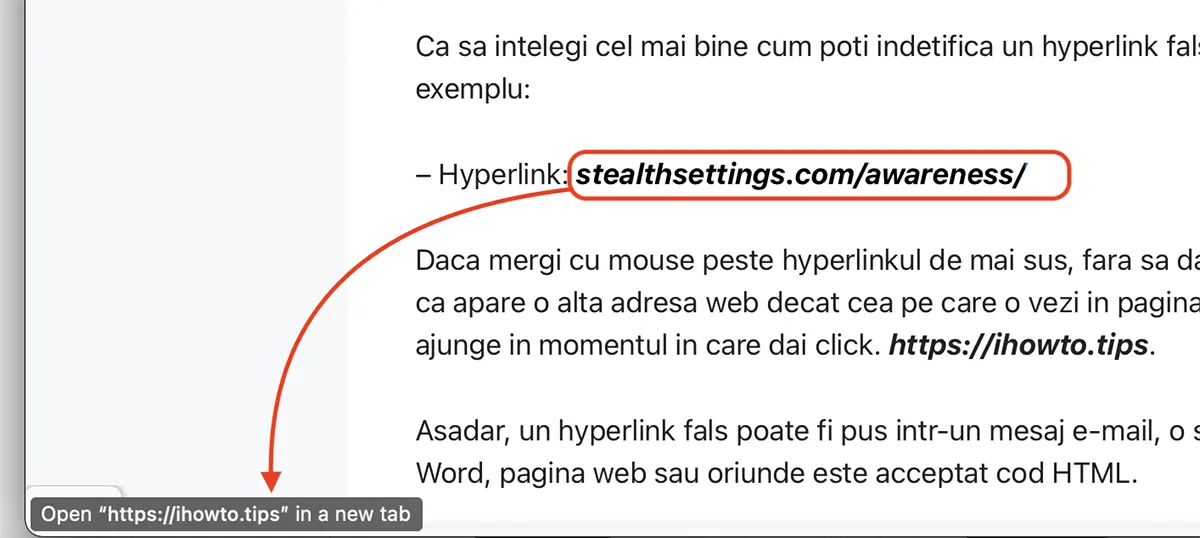

Aby lepiej zrozumieć, jak rozpoznać fałszywe hiperłącze w wiadomości phishingowej, spójrz na przykład:

– Hiperłącze: stealthsettings.com/awareness/

Jeśli najedziesz myszką na powyższy hiperłącze, bez kliknięcia, zauważysz na dole, że pojawia się inny adres internetowy niż ten, który widzisz na stronie internetowej. Prawdziwy adres, do którego dotrzesz po kliknięciu. https://ihowto.tips.

Zatem fałszywe hiperłącze można umieścić w wiadomości e-mail (w przypadku ataku e-mail phishing), podpisie wiadomości e-mail, dokumencie programu Word, stronie internetowej lub dowolnym innym miejscu, w którym akceptowany jest kod HTML.

Uwaga jest najlepszy “oprogramowanie” z ochrona przed atakami komputerowymi tego typu. Świadomość.

Jak chronić się przed atakiem phishingowym za pośrednictwem poczty e-mail – Awareness

Co nowego

O Stealth

Pasjonat technologii, z przyjemnością piszę na StealthSettings.com od 2006 roku. Mam bogate doświadczenie w systemach operacyjnych: macOS, Windows i Linux, a także w językach programowania i platformach blogowych (WordPress) oraz dla sklepów internetowych (WooCommerce, Magento, PrestaShop).

Zobacz wszystkie posty StealthMoże zainteresują Cię także...