Как се предпазвате от фишинг атака по имейл – Осъзнаване

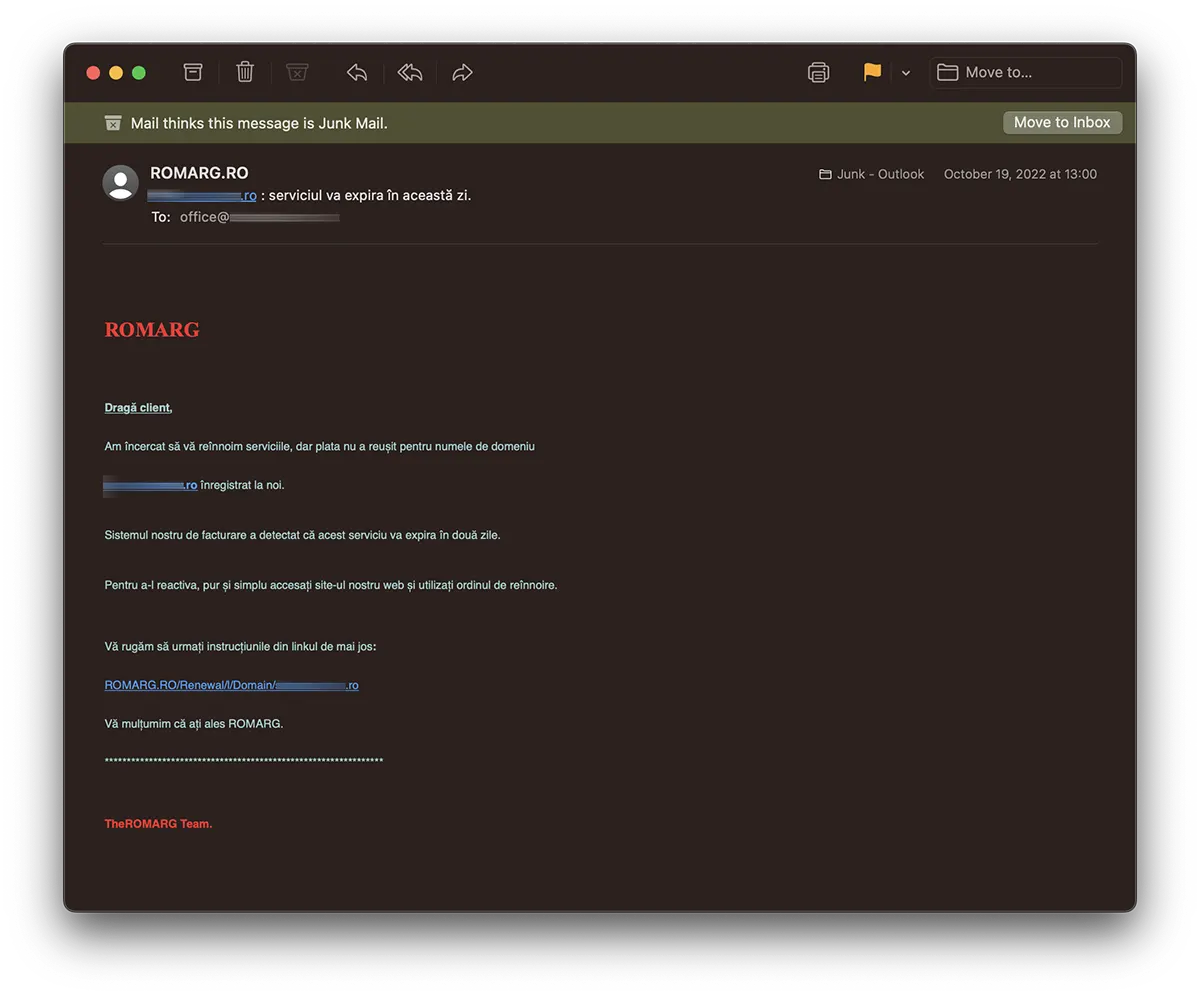

Това е нова практика на атака фишинг печат имейл (фишинг измама), който е насочен към собствениците на .ro домейни, особено тези, чиито домейни са запазени и/или хоствани на РОМАРГ.

От няколко дни няколко собственици на домейни .ro получават имейли, в които ги уведомяват, че услугите за домейн, регистриран чрез ROMARG изтича и срокът на валидност трябва да бъде подновен. В рамките на 2 дни.

В текста на съобщението, получено по имейл, е отбелязано а хипервръзка fals който, ако бъде достъпен, води до страница, където се изискват поверителни данни извършване на онлайн плащане. Разбира се, тези данни са лесни откраднат от нападателя (ако са въведени от жертвата). Практиката се нарича фишинг измама. Киберпрестъпност.

Уважаеми клиенте, опитахме се да подновим вашите услуги, но плащането за името на домейна не бе успешно numedomeniu.ro регистриран при нас.

Екипът на ROMARG.

Нашата система за таксуване установи, че тази услуга изтича след два дни.

За да го активирате отново, просто отидете на нашия уебсайт и използвайте поръчката за подновяване.

Моля, следвайте инструкциите в връзката по-долу:

ROMARG.RO/Renewal/l/Domain/numedomeniu.ro

Благодарим ви, че избрахте ROMARG.

Cu “TheROMARG Team” написано грешно и в червено, някак си го прецакаха, но от стотиците получатели ще има такива, които ще попаднат в мрежата на тази имейл фишинг атака.

Как да забележите фалшива хипервръзка при фишинг имейл атака

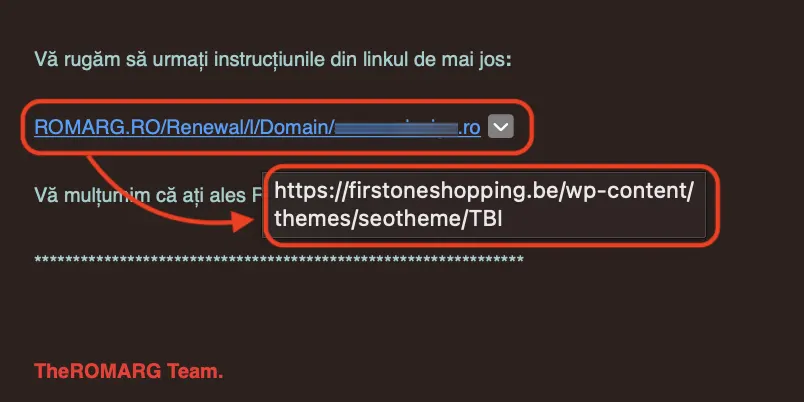

Този тип фишинг съобщения, които използват фалшиви връзки (хипервръзки), са най-измамните и сред най-използваните методи от нападателите. Много потребители не знаят как да го направят разликата между връзката, показана в съобщението, и истинската връзка който стои зад него. Тоест този, до който потребителят достига, когато кликне.

В съобщението по-горе, ако преместим мишката върху URL адреса, посочен от нападателя (на хипервръзката), fara sa dam click, забелязваме, че сме изпратени на различен уеб адрес от този, написан в съобщението. https://firstoneshopping.be/….

По-голямата част от времето в тази имейл фишинг практика с фалшива хипервръзка нападателят използва надеждни имена за показания уеб адрес. Google, iCloud, Microsoft. В този случай се представя с главни букви “ROMARG.RO/…“.

Това е още по-агресивна практика spoofed URL. Кога адресът на интернет домейна, на който се извършва измамата, е близък по име до легитимния адрес на които потребителите имат акаунти.

Истинска връзка, но на адрес уеб измама би било като: https://romarg-ro.io/... По невнимание някои потребители ще бъдат подведени от “ромарг-ро” от URL името. Прекратяване (TLD) .io показва, че домейнът е регистриран в британската зона на Индийския океан и не е предмет на почти никакво законодателство. Така че това е благоприятна среда за онлайн измами.

- Как да защитим нашите банкови банкови сметки (фишинг измами)

- Kaspersky Internet Security – Оптимизация

- Ransomware. Как да предотвратим навлизането на такъв вирус в компютъра

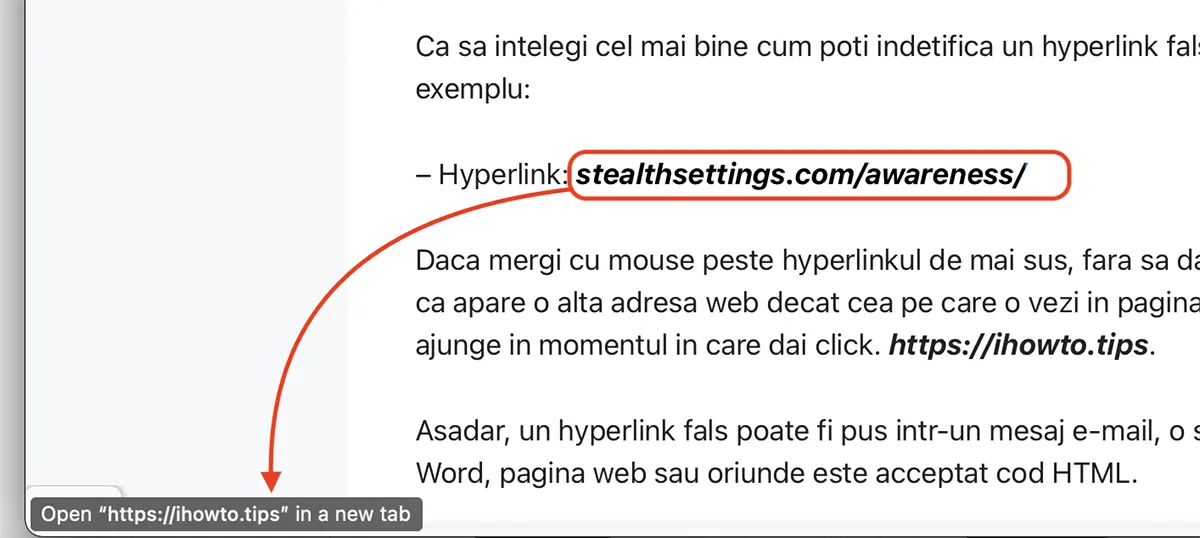

За да разберете по-добре как можете да идентифицирате фалшива хипервръзка във фишинг съобщение, вижте пример:

– Хипервръзка: stealthsettings.com/awareness/

Ако преместите мишката върху хипервръзката по-горе, без да щракнете, ще забележите в долната част, че се появява различен уеб адрес от този, който виждате на уеб страницата. Истинският адрес, до който ще стигнете, когато щракнете. https://ihowto.tips.

И така, фалшива хипервръзка може да бъде поставена в имейл съобщение (за имейл фишинг атака), имейл подпис, документ на Word, уеб страница или навсякъде, където се приема HTML код.

внимание е най-доброто “Софтуер” на защита срещу компютърни атаки от този тип. Осъзнатост.

Как се предпазвате от фишинг атака по имейл – Осъзнаване

Какво ново

Около Stealth

Страстен по технологиите, с удоволствие пиша за StealthSettings.com от 2006 година. Имам богат опит със системи за операционни: macOS, Windows и Linux, както и с езици за програмиране и платформи за блогове (WordPress) и за онлайн магазини (WooCommerce, Magento, PrestaShop).

Вижте всички публикации от StealthМоже също да се интересувате от...