Vulnerabilitate in Windows OS (32bit), veche de 17 ani

O noua vulnerabilitate a sistemelor de operare Windows a fost descoperita recent de catre Tavis Ormandy, angajat (Security Engineer) al Google. Aceasta “noua” vulnerabilitate s-a dovedit a fi, de fapt, veche de aproape 17 ani, ea fiind prezenta in Windows OS (32bit) inca de la lansarea Windows NT 3.1, in 1993.

La ce risc ne expune aceasta vulnerabilitate si cum poate fi acesta evitat?

Vulnerabilitatea sistemelor Windows 32bit este generata de o bresa in Virtual DOS Machine (VDM), folosit pentru suportul aplicatiilor pe 16 biti, aceasta permitand manipularea marii majoritati a proceselor kernelului (fisierele core ale sistemului de operare) si executarea de coduri la nivel de sistem – cu privilegii de administrator – prin intermediul unui program pe 16 biti. Testele facute de catre cel care a descoperit vulnerabilitatea au demonstrat ca aceasta exista pe sistemele Windows XP, Windows Server 2003, Windows Server 2008, Windows Vista si Windows 7. Riscul este maxim, avand in vedere ca un eventual hacker poate deschide un command prompt la nivel de administrator si sa preia controlul asupra sistemului.

Pentru a ne proteja sistemele de eventuale atacuri (gradul de risc a crescut cu pana la 100% dupa ce existenta acestei vulnerabilitati a fost facuta publica iar Microsoft a anuntat ca mai dureaza cel putin o saptamana pana cand va face un update de securitate care sa rezolve problema) este suficient sa dezactivam sub-sistemul MS-DOS din Group Policy Editor (sistemul va functiona normal, fara probleme de compatibilitate – avand in vedere ca aplicatiile pe 16 biti nu mai sunt de mult la moda):

1.tastati gpedit.msc in Search programs and files din Start Menu si dati Enter.

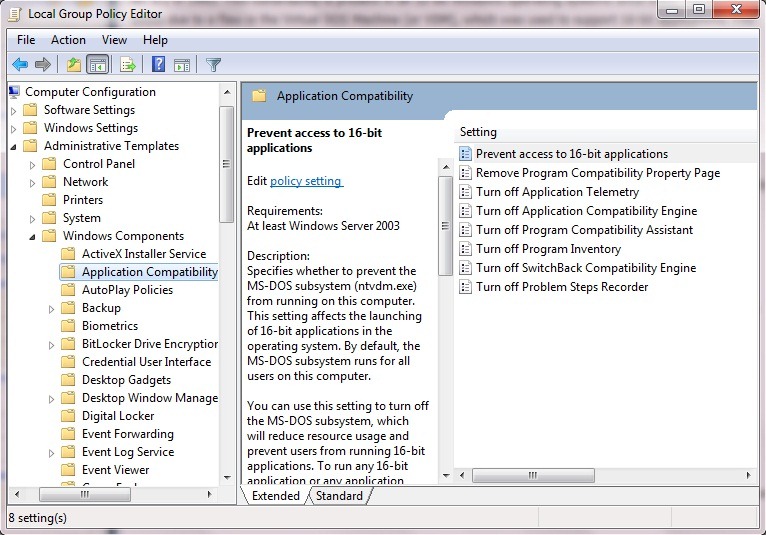

2. Mergeti la Computer ConfigurationAdministrative TemplatesWindows ComponentsApplication Compatibility si dati dublu click pe Prevent access to 16-bit applications

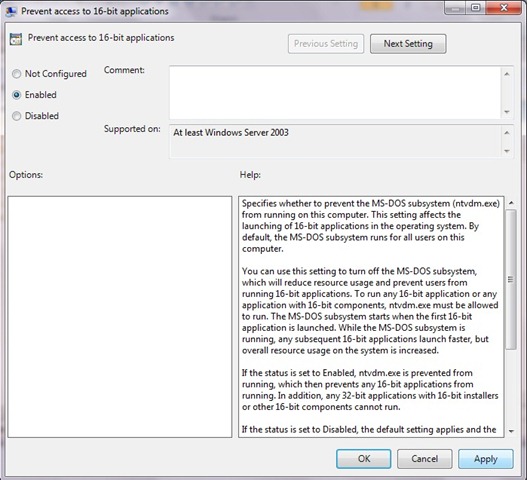

3. In partea stanga selectati Enable apoi click pe Apply si OK. Inchideti Group Policy Editor.

Nota: Aceasta vulnerabilitate nu exista pe sistemele de operare Windows 64bit.

Vulnerabilitate in Windows OS (32bit), veche de 17 ani

What’s New

About Stealth

Pasionat de tehnologie, scriu cu plăcere pe StealthSettings.com începând cu anul 2006. Am o bogată experiență în sistemele de operare: macOS, Windows și Linux, dar și în limbaje de programare și platforme de blogging (WordPress) și pentru magazine online (WooCommerce, Magento, PrestaShop).

View all posts by StealthTe-ar putea interesa și...

4 thoughts on “Vulnerabilitate in Windows OS (32bit), veche de 17 ani”